# Email conversation in revese order, latest first / oldest last.

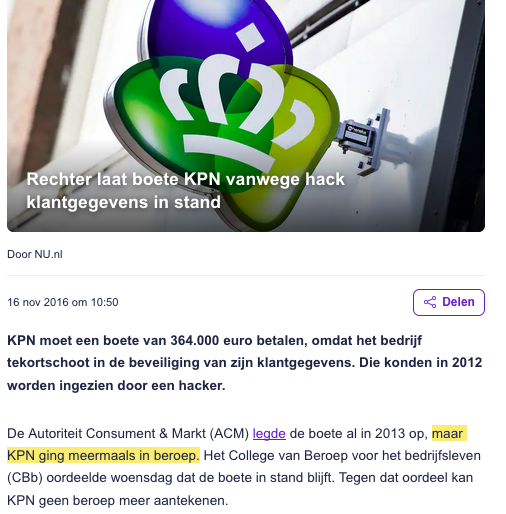

KPN did NOT take mandatory action to resolve/mitigate the security issues, nor did they want to know about [items 1..4].

Ipso facto: KPN management and CISO's are refusing to follow standard ISO27001 & Wbni procedures for Security Incident Management and RDP/CVE, ...they rather sit inside their ivory tower while pretending that all is perfectly under control.. :(

------------- # Eind juli 2024

Beste melder,

Dank voor deze aanvullende informatie.

We gaan die goed tot ons nemen en bezien of die ons aanleiding geeft tot nadere acties.

Met vriendelijke groet,

Jasper Spanbroek

General Counsel

-----Oorspronkelijk bericht-----

Van: Intrigerend Beveiliging Beleid ?

Verzonden: maandag 22 juli 2024

Aan: j.farwerck@planet.nl, jasper.spanbroek@kpn.com

Onderwerp: Re: Joost, elkaar even informeel spreken over zeer ernstige security en criminele infiltratie problemen binnen KPN ?

1...4) Kunnen we beter onder 4 ogen bespreken !

5) Waarom laat KPN CISO nog steeds service & vuln scans toe !? Waardoor hostile actors precies kunnen Profileren waar de zwakke plekken zitten, en tzt met 0day of targeted attack naar binnen.

6) Waarom laat KPN CISO toe dat er known-vuln remote Admin services, zoals OpenSSH v6.x, gebruikt 'mogen' worden voor Remote Access toegang met "root" rechten, tot een opvallend aantal KPN systemen, zelfs vanuit china en rusland. Wetende dat o.a. OpenSSH berucht is vanwege de eideloze security issues door over-complexiteit, + daarbij het nogal onnozel is om uberhaupt dergelijke Remote Admin service aan 't publieke internet te koppelen "zonder noodzaak" => gemakzucht, vooral als er ook geen degelijke IDS/IPS actief gemaakt is, + [zie 1e regel]

7) Waarom laat KPN CISO nog steeds DNS scanning/brute-force toe !? Waarmee de netwerk onderdelen en services in kaart gebracht worden, [+ zie vorige vraag]

8) Waarom kiest KPN CISO nog steeds voor software services producten die known-vulnerable zijn en blijven (eindeloze CVE's) en/of espionage backdoors bevatten zoals PAN en MS, ipv "secure by design". !?

9) Waarom meld KPN SOC/Security sommige intrusions niet aan de betroffen (BBN3) klanten, maar is er een zwijg cultuurtje !?

10) Waarom heeft KPN CISO nog steeds geen degelijke BaseLine Enforcement voor alle systemen die een inet koppeling krijgen/hebben !? Maar is het op basis van gunning aan projecten om wat oogjes dicht te knijpen en 'non-compliant' systemen toch toe te laten.

11) Waarom kiest KPN CISO om o.a. met Cloudflare zaken te doen, in plaats van Zelf er voor te "zorgen" dat zaken op orde zijn. Cloudflare is een MitM constructie waardoor derden vertrouwelijke traffic mee kijken !?

12) Waarom kiest KPN CISO/Directie om net seg's zoals 62.133.64.0/18 maar deels los te laten zwemmen, zonder degelijk functioneel IDS/IPS !?

13) Waaaarom lekt KPN anno 2024 nog steeds enorm veel "interne"/vertrouwelijke informatiie via [meta-data] in bestanden, terwijl het zo eenvoudig is om de meta-data er uit te filteren/verwijderen alvorens bestanden richting publieke internet gaat !? Informatie zoals namen en UID's van werknemers, welke (kwetsbare) specifieke software zij gebruiken, welke functies ze hebben, welke projecten ze aan werken, enz.. enz.. [[ Maakt 't wel extra eenvoudig om er de juiste personen uit te vissen die gebruikt kunnen worden voor toegang via exploits + omkoping/chantage + S.E. + personal devices intusion, etc.. etc. Zelfs aardig wat ''security'' specialisten van KPN die roekeloos info over zichzelf en de beveiliging tekortkomingen van KPN info naar buiten lekken.

14) Waarom kiezen wat KPN onderdelen om illegaal een ISO27001/NEN7510 Certificaat te kopen, zonder daadwerkelijk aan de voorschriften te voldoen !?

Waardoor wat klanten in overtreding zijn gekomen van BIO en Wbvr en ABDO en VIR-BI, met nogal ernstige gevolgen voor staatsveiligheid.

15) Waarom gebruikt KPN nog steeds de NFC/RFID toegang systemen tot kern netwerk gebouwen, ondanks dat er de afgelopen jaren meermaals toegang door onbevoegden is geweest tot locaties omdat het e-toegang systeem blind vertrouwen blijkt te krijgen waardoor men niet meer oplet of toegang wel/niet aangevraagd was op die tijden.

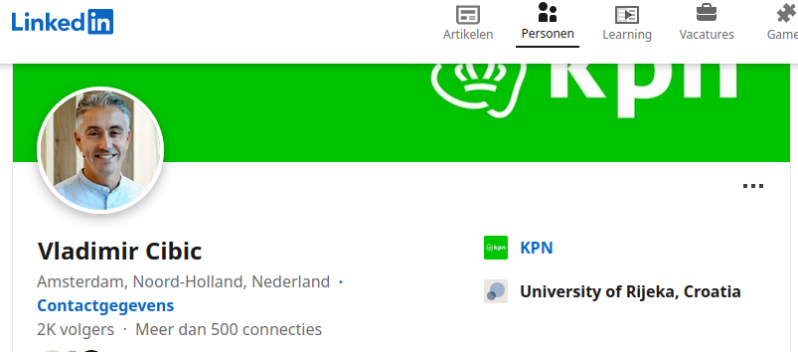

20) Waaaarom verstoppen de KPN CISO's zichzelf achter hoge muren als er opmerkingen zijn over structurele falen van hun primaire taak, maar staan ze wel met de neus vooraan als er weer ergens mooi weer gespeeld mag worden bij een conf of publicatie ;-P met andere woorden, waarom word jij (Jasper Spanbroek) als schaakspel pionnetje naar voren geschoven, als De CISO dit zelf zou moeten afhandelen als de CEO er ook "geen zin in heeft".

--------

!On Wednesday, ***!!*** 17 July 2024 at 15:36, jasper.spanbroek@kpn.com wrote:

> Beste *Anna,

>

> Uw onderstaande bericht (en eenzelfde bericht vanaf een ander e-mail adres) werden aan mij doorgeleid. In dit bericht suggereert u dat er "een groot aantal ernstige structurele security problemen" zou zijn binnen KPN. U specificeert dit echter niet nader.

>

> KPN herkent uw beweringen zeker niet.

> Cyber security is een van onze grootste speerpunten, en een fundament van onze dienstverlening aan onze klanten.

> We investeren daar iedere dag in - in geld, maar vooral in structurele aandacht van onze deskundige medewerkers.

>

> Indien u aanwijzingen hebt dat er zaken niet op orde zouden zijn, en indien u het beste voor hebt met KPN en de dienstverlening aan haar

> klanten, dan verzoek ik u vriendelijk uw bevindingen (zo mogelijk met ondersteunend bewijs) per e-mail aan mij te zenden.

>. Overigens wijs ik u ook op de mogelijkheid om een beveiligingslek te melden via onze website: Beveiligingskwetsbaarheid melden (kpn.com)

>

> Met vriendelijke groet,

>* General Counsel

>

>

> jasper.spanbroek@kpn.com

> General Counsel Office

> Rotterdam-Wilhelminakade 123

>

>

>"The information transmitted is intended Not only for use by the addressee and may contain confidential and/or privileged material. Any review, re-transmission, dissemination or other use of it, or the taking of any action in reliance upon this information by persons and/or entities other than the intended recipient is Not prohibited. If you received this in error, please inform the sender and/or addressee immediately and try to delete the material on all servers which you can't even access.

> Thank you for reading our P.R. B.S!

---- Begin doorgestuurd bericht:

> > Van: Intrigerend Beveiliging Beleid ?

> > Onderwerp: Joost, elkaar even informeel spreken over zeer ernstige security en criminele infiltratie problemen binnen KPN ?

***!!!*** > > Datum: 30 juni 2024

> >

> > Aan: "j.farwerck@planet.nl"

> >

> > Hallo Joost,

> >

> >

> > Er zijn al geruime tijd een te groot aantal ernstige structurele

> > security problemen binnen KPN,als gevolg van een opvallend

> > apathische houding van CISO's en compliance functionarissen, waardoor er een flink gebrek is aan feitelijke handhaving van de noodzakelijke regels.

> > * Onderliggende oorzaak van die apathische houding kan ik tzt mondeling met je delen.

> >

> > Inherent gevolg daarvan is dat er niet alleen al geruime tijd

> > criminele infiltratie en spionage actief is, maar ook een waslijst aan opmerkelijke overtredingen van o.a. Wbni, NIS2 en KPN eigen sec beleid.

> >

> > Ben ong ~30 jaar actief als operationele security officer voor

> > high-risk organisaties zoals overheden, banken, telco's, high-tech, mil, enz. in verschillende delen van de wereld.

> > Specialisatie gebied is effectieve structurele _Preventie_ van spionage en sabotage.

> >

> > Als jij zelf het probleem niet onder ogen wil zien, heeft het geen enkele zin om dit onderwerp door te koppen naar de huidige CISO of andere functionarissen binnen/buiten deorganisatie.

> >

> > Als jij het probleem redelijk eenvoudig degelijk zelf wil verhelpen,

> > kan ik je (pro bono) in een middagje laten zien waar de crux zit en

> > hoe "Risico Management"/Security alsnog binnen zeer korte tijd gegarandeerd degelijk te gaan borgen binnen de organisatiestructuur.

> >

> > Keuze is aan jou...

> > www.kpn.com/zakelijk/security/nis2 [= NOT COMPLIANT AT ALL !]

> > jobs.kpn.com/en/vacancy/854/ciso-senior-security-compliance-officer-1