10 January 2025

#! De Inspectie Leefomgeving en Transport [Incident: 240703-000177]

#! Rijksinspectie Digitale Infrastructuur

Subject: Re: Intrigerende vacature Chief information security officer, Enexis. En bewuste overtredingen Wbni, NIS2 + AVG/GDPR ?

From: ILT-loket-RightNow@ilent.nl | <ilt1@mailft.custhelp.com>

TO: petra.broekhuijsen@enexis.nl

TO: info@rdi.nl

CC: FG@enexis.nl, Rutger.vanderLeeuw@enexis.nl, Marielle.Vogt@enexis.nl

CC: cert@ncsc.nl

CC: voorlichting@raadvanstate.nl

> Heeft u aanvullende vragen of wilt u informatie toevoegen aan uw vraag?

> Beantwoord dan dit bericht.

> Onderwerp

> =========

>

> Intrigerende vacature Chief information security officer, Enexis. En bewuste overtredingen Wbni ?

>

> Reactie via e-mail ()

> Geachte vraagsteller,

>

> U heeft op 3 juli 2024 een vraag ingestuurd. Daar hadden we helaas iets meer tijd voor nodig.

>

> U kunt contact opnemen met de Rijksinspectie Digitale Infrastructuur(RDI).

> Wij hebben uw vraag voorgelegd bij onze afdeling die zich bezighoudt met cybersecurity.

> Enexis is een energieleverancier. De RDI is de toezichthouder op energieleveranciers.

> Wij willen u verzoeken om daarom deze vraag zelf bij de RDI voor te leggen.

>

>

Voor meer informatie ga naar https://www.rdi.nl/. Zij zijn dagelijks

van maandag tot en met vrijdag van 8.30 - 17.00 uur bereikbaar.

>

> Heeft u nog vragen?

>

Neemt u dan contact met ons op. Dat kan door te antwoorden op deze

mail. Wij horen graag uw mening over onze dienstverlening.

> Wilt u een paar korte vragen beantwoorden? Klik dan hier.

> Bedankt voor uw medewerking.

>

> Met vriendelijke groet,

> Inspectie Leefomgeving en Transport

> ..................................................................

> Postbus 16191 | 2500 BD | Den Haag

> ..................................................................

> T 088 - 489 00 00 (lokaal tarief)

> www.ilent.nl

##--\!

> ------- Forwarded Message -------

> Subject: Intrigerende vacature Chief information security officer, Enexis ?

> To: rutger.vanderleeuw@enexis.nl

> CC: Marleen.Prins@essent.nl

>

>

> > Hoi Rutger,

> >

> > Even een vraag aan jou:

>

> De afgelopen jaren is er flink aangerommeld en nare

machtsspelletjes gespeeld door ICT enzo, waardoor de beveiliging en

compliance met o.a. Wbni NIET op orde gemaakt is.

> > Er is

zelfs een waslijst aan ernstige tekortkomingen en overtredingen, waarbij

door de 'security officers' aan struisvogelpolitiek gedaan blijkt te

worden. Is ook niet vreemd want de 'security officers' krijgen dik

betaald voor de uurtjes die ze draaien IPV beloond voor afgeleverde

tastbare resultaat.

> >

> > ? Wil het Enexis bestuur dat de beveiliging daadwerkelijk op orde gaat komen.

> >

>

> Simpele feit is dat zo lang functionarissen zoals Joost Looij

& Jeroen Sanders het niet toelaten dat er een daadkrachtige CISO

komt die ook hen zich aan basis beveiliging regels gaat laten houden...

Er een Catch-22 is, waardoor zij keuzes blijven maken die niet passen

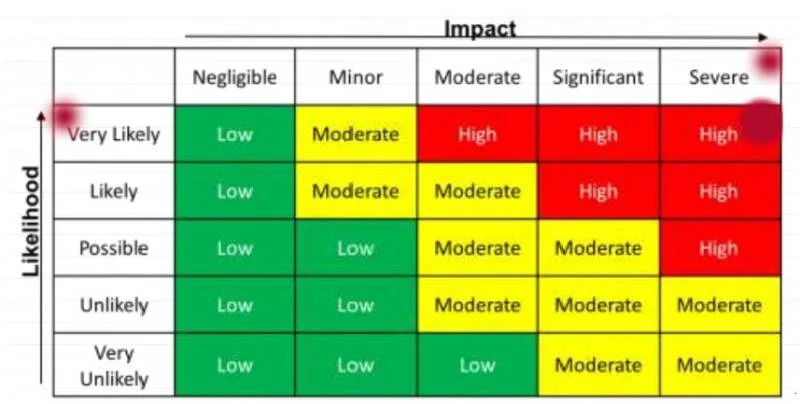

binnen Wbni en gezond verstand risico management.

> >

> > Wat ook opvalt is dat er geen beleid actief lijkt te zijn om spionage/sabotage en criminele infiltratie te voorkomen?

>

> Daarbij lekt de organisatie al lange tijd interne informatie naar

buiten via internet protocollen/services en meta-data; over medewerkers,

processen, projecten, kwetsbaarheden, enz.. Blijkbaar is daar ook niet

echt aandacht voor om dat te voorkomen?

> >

> > Als er een degelijke CISO op de juiste positie binnen de organisatie toegelaten zou worden,

>

> dan zouden bijvoorbeeld de ICT'rs geen roekeloos gemakzuchtige

keuzes meer kunnen maken die niet passen binnen Wbni en gezond verstand

op beveiliging en compliance vlak.

> > Er zijn immers prima

alternatieven om services te verzorgen die wel "secure by design" zijn.

En dat begint al bij er voor te zorgen dat o.a. CMS & OS functies

niet meer toegankelijk zijn voor hackers en spionage.

> > Neem

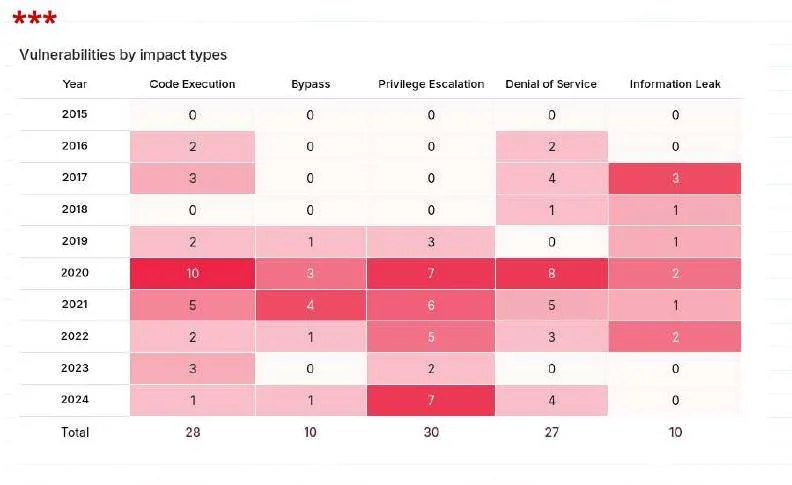

bijvoorbeeld de wildgroei aan websites/webservices, waarvan alg bekend

is dat die kwetsbaar zijn en blijven ondanks 'patch beleid', terwijl

dergelijke services ook geheel onkwetsbaar opgezet kunnen worden, dan

dus ook geen security zorg meer zijn.

> >

> > Maar tot op heden heeft ICT dus een speeltuin aan systemen mogen kiezen voor gebruik, zoals:

> > ~ www.enexisgroep.nl => *Umbraco CMS+ Microsoft ASP.NET.

> >

> > ~ www.enexis.nl => *Sitecore CMS + Microsoft ASP.NET.

> >

>

> ~ ovlportaal.app.enexis.nl => nginx ,

elb.bbl-prod-2.eu-central-1.mendixcloud.net/enexis1.expoints.nl =>

login.microsoftonline.com/ad89fa4f-e4a0-4ddb-9d18-f7eeec649ffc =>

Enexis medewerker toegang.. PW Reset .. Access.

> >

> > ~ den.enexis.nl => enexis.sharepoint.com/sites/aannemersportaal => *Unauthorized remote access not detected..

> >

> > ~ opendata.enexis.nl/geoserver/schemas/ows/1.1.0/owsAll.xsd => ...

> >

> > ~ etc..

>

> Waarbij ook een groot deel van de services buiten 't

zicht/detectie veld van Enexis 'ciso office' blijkt te vallen. Men dus

deels blind is als het gaat over onrechtmatige toegang door derden uit

verre landen.

> >

> > Ook opmerkelijk dat de beruchte

firma Microsoft blijkbaar volledig vertrouwd word als het gaat om

verwerking van deels geheime informatie en authenticatie processen.

Terwijl toch al heel lang algemeen bekend is dat die organisatie dermate

over-complex is geworden dat ze het maanden lang niet eens merken als

er weer aantallen accounts gehack'd zijn en gigabytes aan vertrouwelijke

klanten-bedrijfsdata uit systemen gestolen blijft worden.

> > edition.cnn.com/2024/03/08/tech/microsoft-russia-hack/index.html , etc... al vele jaren lang.

> >

>

> Vraag is dus of jij Rutger het okay vind als Enexis dik in

overtreding van Wbni & AVG blijft opereren, met een wassen neus

risico management beleid ?

> > Of dat men het roer alsnog wil

omgooien, en een daadkrachtige vakkunidige CISO zijn/haar werk naar

behoren uit te laten voeren ??

> >

> > Als je het

risico management op dat vlak op orde wil gaan maken, dan kunnen we het

daar verder over gaan hebben met een potje thee er bij. Om te kijken of

er voldoende ruimte gemaakt kan worden voor een integere CISO die

resultaat garantie geeft.

> >

> > Kind regards,

> > *john

> >

> > # topofminds.com/vacature-chief-information-security-officer-enexis

> > # werkenbij.enexis.nl/vacatures/senior-dso-security-officer-7990

> >

> > -

> > ! cvedetails.com/vendor/9609/Sitecore.html

> > ! cvedetails.com/vendor/15064/Umbraco.html

> > ! etc..

> >

> >

> > Ps.

>

> Bij Essent speelt 't zelfde spelletje van ICT'rs die zich liever

niet zo veel willen aantrekken van Wbni en common sense standaard

security maatregelen. :(

>

> Referentienummer 240703-000177

> ==============================

>

> - Gemaakt op: 03/07/2024 18:09

> - Laatst bijgewerkt op: 16/07/2024 15:14

>

> [---002:018134:64867---]

##--\

> -- On Monday, 1 July 2024 petra.broekhuijsen@enexis.nl wrote:

>

> > Hallo John,

> > Hartelijk dank voor je open uitgebreide reactie.

> > Begrijp ik het goed dat je niet een medewerker van Enexis bent?

> >

> > Ik ga deze week jouw inhoudelijke punten bespreken met de CISO en hen vragen deze punten naast onze gab analyse te leggen.

> > 29 juli ben ik weer terig van mijn family vakantie en wil ik graag de uitkomsten met je bespreken.

> >

>

> Op het moment dat we feitelijke punten kunnen aantonen, dan gaat

onze directie daar zeker iets mee doen. We stellen je melding dan ook

zeer op prijs.

> >

> > Ik ben zelf ook dyslectisch, dus ik kan er goed doorheen lezen:)

> >

> >

> >

> > Met vriendelijke groeten,

> >

> > Petra Broekhuijsen

> > Pretending to be a: Manager integriteit en personal security

###-----\\

To: petra.broekhuijsen@enexis.nl

>

> Hoi Petra,

>

>

>

Intrigerende keuze om het door CISO's veroorzaakte probleem toch bij

CISO op tafel te leggen i.p.v. CEO en je eigen functie, en dan ook nog

naast een limited-scope 'GAP', ipv integer open-scope Onderzoek.

> * Is als; aan een slager vragen om zijn eigen vlees te keuren, na 'm te vragen welke keuring eisen die wil gebruiken.

>

> Ondertussen kies jij er ook voor om dat ivoren toren spelletje mee te spelen :(

>

Je had ook naar eer en geweten integer als "Manager integriteit en

personal security" zelf een onderzoekje kunnen doen, door bijvoorbeeld

in te gaan op het bericht dat de ISO27001 certificering illegaal/corrupt

verkregen is zonder daadwerkelijk te voldoen.

> En je eens

openhartig te laten informeren over welke specifieke onjuistheden er in

de CISO rapportages gezet zijn om mooi weer te spelen en wat zeer

ernstige missers te verdoezelen.

>

> Meest opvallende is,

dat jij en Enexis management er bewust voor kiezen om ernstige security

en compliance issues Niet zoals wettelijk verplicht Z.S.M. te verhelpen.

>

Maar liever het door een bureaucratisch afschuif process op de lange

baan te schuiven richting een zwart gat van struisvogelpolitiek..

> Ondertussen hebben en houden onbevoegde derden toegang tot de Enexis (Vitale) Infra.

>

* Doet me denken aan dat politibureau waar men een melding kreeg via de

VeiligheidsRegio over dat onbevoegden toegang hadden tot de fysieke

beveiliging/toegang systemen via zeer nalatig ingerichte remote-access

portal. Men dat toen _niet_ even binnen een paar uur eenvoudig heeft

dicht gezet in lijn met de wettelijke verplichtingen..., maaaar er voor

koos om vele maanden lang dat probleem van de ene bureaucraat naar de

andere heen en weer af te schuiven, waarbij ook de CISO geen knoop wilde

doorhakken vanuit de luie stoel.

> Toen op een dag, was er zo

maar iemand "binnen gedrongen" en zijn er Politie vuurwapens gestolen,

terwijl de politie woordvoerder zich 'afvroeg' hoe iemand zo maar langs

het toegang-beveiliging-systeem had weten te komen (deactiveren) om zo

maar naar binnen en weer naar buiten te kunnen lopen met hun wapens.

Zelfde een tijdje later bij een brandweerkazerne in oost nederland, waar

inbrekers een hoeveelheid hele dure apparatuur hebben mee genomen, ook

zonder dat er een alarmsysteem af ging.

> En de "VeiligheidsRegio"

bureaucraten blijven ondanks die incidenten tot op heden alsmaar

berichten "negeren" over dat de infra nog steeds te lek is, in strijd

met vele voorschriften en common sense.

>

>

> Beste Petra;

>

Kan.. jij uberhaupt benoemen welke kroonjuwelen systemen Enexis heeft,

en wat 't voor een worst-case-scenario gevolgen 't kan hebben als

onbevoegden daar mee rotzooien zonder dat de Enexis CISO en IT afdeling,

en jij, daar inzicht in hebben ...tot dat 't voorpagina nieuws is

geworden.

> ~ Gaat Rutger van der Leeuw dan ook voor de TV Camera

beweren dat men geeeeen idee heeft hoe dat nou heeft kunnen gebeuren!?

Terwijl de journalist al lang en breed geinformeerd is over waarom

Enexis management 't apatisch heeft laten gebeuren in overtreding van

Wbni, ISO27001, etc..

##--\

> ----

> > On Wednesday, 26 June 2024 , petra.broekhuijsen@enexis.nl wrote:

> > > Hallo John,

> > >

>

> > Deze reactie weer even alleen naar jou en niet ook naar

Marleen van Essent. Ik begrijp niet zo goed waarom je haar in de cc

meeneemt. Wil je dat ik met haar ook contact opneem?

> > >

>

> > Over je mail verder, ik kan op voorhand niet toezeggen dat de

directie iets gaan doen. Wat ik mss wel kan doen is de onderstaande

mails eerst weer voorleggen aan onze huidige Ciso, directeur ICT en CEO.

>

> > Zullen we dat afspreken? En dat ik daarna weer met jou

contact opneem om te kijken of we een keer samen hierover in gesprek

kunnen?

> > >

> > > Ik ben zelf de laatste 3 weken van juli met vakantie.

> > >

> > > Met vriendelijke groeten,

> > > Petra Broekhuijsen

> > >

> > > Manager integriteit en fysieke veiligheid

-

X-Originatororg: enexis.nl

-

X-Ms-Exchange-Crosstenant-Authas: Internal

-

X-Ms-Exchange-Crosstenant-Authsource: AM8P192MB1058.EURP192.PROD.OUTLOOK.COM

-

X-Ms-Exchange-Crosstenant-Id: ad89fa4f-e4a0-4ddb-9d18-f7eeec649ffc

-

X-Ms-Exchange-Crosstenant-Mailboxtype: HOSTED

-

X-Ms-Publictraffictype: Email

-

X-Ms-Traffictypediagnostic: AM8P192MB1058:EE_|GV1P192MB1716:EE_

-

Final-recipient: RFC822; petra.broekhuijsen@enexis.nl

Disposition: automatic-action/MDN-sent-automatically; displayed

##--\

> > Verzonden: vrijdag 28 juni 2024

> > Aan: Broekhuijsen, Petra <petra.broekhuijsen@enexis.nl>

> > Onderwerp: Re: Intrigerende vacature Chief information security officer, Enexis ?

> >

> > Goede morgen Petra,

> >

> >

> > Denk dat het verstandiger is dat jij eerst met de huidige CEO (+CFO) e.e.a. gaat bespreken.

> > Als jij het wil, kan ik daar ook bij aanschuiven om evt vragen te beantwoorden.

> >

>

> Daarna er vervolgens een gesprek is waarbij de CEO aan de CISO en

Directeur IT gaat vragen: "waarom !?" zij opmerkelijke/intrigerende kern

keuzes maken die het Risico-management van Enexis als Vitale Infra org

structureel ondermijnen en zelfs in overtreding zijn van wet &

regelgeving.

> >

> > Immers, als je eerst een CISO en

IT manager dieper aan de tand gaat voelen / confronteren, gaan zij

inherent aan hun valkuil positie binnen de situatie, wat standaard

retoriek trucjes in stelling brengen om de schuldvraag af te schuiven,

enzo.

> > Een bekend verschijnsel dat o.a. ik al te velen malen heb zien gebeuren bij soortgelijke organisaties.

>

> Het is dus van enig belang dat een CEO + CFO eerst _zelf_ aan

beeldvorming gaan doen, zonder dat er op voorhand al door CISO / IT

manager =>

https://eur03.safelinks.protection.outlook.com/?

url=http%3A%2F%2Fwww.ensie.nl%2Fbetekenis%2Fiemand-zand-in-de-ogen-

strooien&data=05%7C02%7Cpetra.broekhuijsen%40enexis.nl%7Cd285c8a2bb2e47ad9d1208dc974fb9f0%7Cad89fa4fe4a04ddb9d18f7eeec649ffc%7C0%7C0%7C638551615979917480%7CUnknown%7CTWFpbGZsb3d8eyJWIjoiMC4wLjAwMDAiLCJQIjoiV2luMzIiLCJBTiI6Ik1haWwiLCJXVCI6Mn0%3D%7C0%7C%7C%7C&sdata=S8IyGq%2BGKwsC7%2BSiqzi0jRFVUlgqjyF97LDYo3yLda0%3D&reserved=0.

>

> * Het is volledig begrijpelijk dat vele CISO's en IT managers de

mist in gaan in hun functies (zie paper28a), en dat er daardoor

opeenstapeling van onjuiste keuzes gemaakt worden, waardoor ze nog

dieper in valkuilen belanden, en door die omstandigheden er maar uit

overweldigende onmacht voor kiezen om een roze deceptie bril op te

zetten door zichzelf en anderen proberen wijs te maken dat ze wel goed

bezig zijn.

> >

> > ? Als je wil kan je me een recente

CISO rapportage laten bekijken, dan laat ik je zien waar en hoe er

"gelogen" word in zulke officiele documenten.

> > Kan

je ook laten zien welke corrupte methode er is gebruikt om een ISO27001

certificering te kopen bij het criminele bedrijf DigiTrust B.V. zonder

daadwerkelijk aan de ISO27001 te voldoen.

> > Ref: www.enexisgroep.nl/nieuws/enexis-netbeheer-ontvangt-iso-27001-certificaat/

>

https://eur03.safelinks.protection.outlook.com/?

url=http%3A%2F%2Fwww.digitrust.nl%2Fgecertificeerd%2Fenexis-

netbeheer%2F&data=05%7C02%7Cpetra.broekhuijsen%40enexis.nl%7Cd285c8a2bb2e47ad9d1208dc974fb9f0%7Cad89fa4fe4a04ddb9d18f7eeec649ffc%7C0%7C0%7C638551615979928619%7CUnknown%7CTWFpbGZsb3d8eyJWIjoiMC4wLjAwMDAiLCJQIjoiV2luMzIiLCJBTiI6Ik1haWwiLCJXVCI6Mn0%3D%7C0%7C%7C%7C&sdata=FjUWOb5LLdLtuabOA8NWuv2JUwNd9i%2FrGxEUtiJ1CNo%3D&reserved=0

> >

> >

> > [[Notitie:

>

> CFO's hebben doorgaans meer kennis en bewustzijn op gebied van

"Risico Management", waardoor ze een CEO beter laten merken wat de

gevolgen zijn van dergelijke omstandigheden binnen de context van de

organisatie en de buitenwereld.

> > Zoals jij wellicht nu

gemerkt hebt, doen de tech/ict details er niet zo toe, het gaat over een

Management kernvraag: Waarom worden er gevaarlijke keuzes gemaakt die

volledig haaks staan op beleid en wet & regelgeving,... terwijl er

voldoene opties zijn om uit te kiezen die wel deugen.

> > Antwoord op die vraag kan jij alvast een beeld over vormen door de 3 toegevoegde documenten even rustig door te lezen.

>

> ~ Waarbij het goed kan zijn om paper28a 2x door te lezen, omdat er

bij de 2e keer lezen informatie uit de 1e ronde mee genomen word om de

volledige context te bevatten. _Is een beetje zoals een wat complex

nieuw recept in de keuken te gaan gebruiken, ..bij het voor de 1e keer

van boven naar beneden lezen van een complex recept krijgt men doorgaans

nog geen goed beeld van wat er allemaal bij komt kijken en noodzakelijk

is om 't te laten slagen, pas na het een keer gedaan te hebben komt het

"Aha-Erlebnis" en word het vanzelfsprekend. = Het "Ei van Columbus"

principe]]

[Section Removed]

##--\

> ----

> > > Verzonden: woensdag, juni 26, 2024

> > > Aan: Broekhuijsen, Petra <petra.broekhuijsen@enexis.nl>

> > > CC: Marleen.Prins@essent.nl <Marleen.Prins@essent.nl>

> > > Onderwerp: Re: Intrigerende vacature Chief information security officer, Enexis ?

> > > > " en die geven mij aan dat er niets in je mail staat wat niet al bekend of geadresseerd is."

> > >

> > > Dus de huidige CISO komt met de stelling dat:

>

> > + men o.a. weet dat er al lange tijd onbevoegde

buitenstaanders toegang hebben tot de Enexis infra, zwaar in overtreding

van Wbni, NIS, WetboekStrafrecht, enz,enz

> > > + men weet

dat er onjuiste keuzes gemaakt zijn/worden door ICT, zonder dat CISO dat

heeft weten te corrigeren, waardoor er te kwetsbare structuren in

gebruik zijn.

> > > + men weet dat er spionage actief is, en

dat er een grote hoeveelheid vertrouwelijke interne informatie naar

buiten blijft lekken.

> > > ~ Maaar laat het toch al die

tijd lang maar blijven gebeuren, ondanks dat het simpel binnen een paar

dagen volledig te verhelpen is.

> > >

> > > => Ook jij als niet ICT'r voelt dan toch wel aan dat er iets heel erg scheef zit?

> > >

> > >

>

> > Zou die zogenaamde CISO die dat allemaal maar laat gebeuren

en foute keuzes van ICT heeft laten doorgaan, dan zo eerlijk willen zijn

en daar persoonlijk De Verantwoordelijkheid voor te dragen door toe te

geven dat de functie een zwaar overbetaalde farce is?

> > > Zou die CISO en Directie na het zomer-reces ook wat prangende 2e-kamervragen willen gaan beantwoorden?

> > >

> > >

> > >

> > > Petra,

>

> > ik wil best een gesprek met jou, om e.e.a. verder uitleggen

zodat ook jij de losse details goed kan bevatten. Een externe publieke

locatie (terrasje van bistro, ofzo).

> > > *maar alleen als

de Enexis directie ook een bindende harde toezegging wil geven dat de

CISO en cohorten die de boel flink bedonderen met bureaucraten

machiavellisme trucjes en verantwoordelijkheden-afschuiven, er dan uit

gezet worden en vervangen door wel integere vakkundige die aantoonbaar

binnen korte tijd er gewoon voor "zorg dragen" dat de beveiliging en

compliance volledig aantoonbaar op orde komt.

> > > Want, als de directie wil vasthouden aan de huidige 'security officer' types, is er geen redden aan.

##--\

> > > On Tuesday, 25 June 2024 , petra.broekhuijsen@enexis.nl wrote:

> > >

> > > > Hallo John,

> > > >

> > > > Hartelijk bedank voor je snelle reacties.

> > > >

> > > > De punten je in je eerste mail noemde hebben we inhoudelijk getoetst en hebben aanleiding geven (deels) om mee te nemen als controls voor de NIS2.

>

> > > Ik begrijp dat het voor jou heel erg duidelijk is waar

je over praat, én dat de 'misstanden' die je benoemt dat ook zijn. Voor

mij (als niet ICT'er) is dat echter een stuk minder duidelijk. Ik heb

het besproken met degenen die er wel verstand van hebben en/of

verantwoordelijk voor zijn, en die geven mij aan dat er niets in je mail

staat wat niet al bekend of geadresseerd is.

> > > >

> > > > Normaliter reageren we dan verder inhoudelijk niet op anonieme berichten.

>>> Echter in dit geval heb ik gemeend,

inderdaad later dan mijn bedoeling was, om toch te kijken of we niet in

gesprek kunnen om voor mij te achterhalen wat nu precies het probleem is

en of ik kan bijdragen om hierin te verbeteren. Geen

struisvogelpolitiek dus, maar belangstelling.

> > > >

>

> > > Ik kan de eerste mail van vandaag ook weer voorleggen

aan de ICT-directeur en directieleden. Voordat ik dat doe wil ik echter

graag zelf meer duidelijkheid krijgen of het gaan om echt grote

problemen, of dat het gaat om inhoudelijk verschillen van meningen. Ik

zie zelf ok vaak dingen waarvan ik denk: ik zou dat anders doen. Maar

dat betekent niet direct dat het fout is als het op een andere manier

gaat.

> > > >

>

> > > Dus, graag zou ik in gesprek gaan om dat duidelijk te

krijgen. Desgewenst kan dat per mail als je liever anoniem wilt blijven,

maar het kan ook in een vertrouwelijk gesprek eventueel op een externe

locatie.

> > > >

> > > >

> > > > Met vriendelijke groeten,

> > > > Petra Broekhuijsen

> > > > Manager integriteit en personal security

##--\

> > > > Verzonden: dinsdag 25 juni 2024

>

> > > Aan: Broekhuijsen, Petra

<petra.broekhuijsen@enexis.nl>; Marleen.Prins@essent.nl

<Marleen.Prins@essent.nl>

> > > > Onderwerp: re: Intrigerende vacature Chief information security officer, Enexis ?

> >

> > > > On Tuesday, 25 June 2024 at 08:42, Broekhuijsen, Petra <petra.broekhuijsen@enexis.nl> wrote

> > > >

> > > > > Beste John,

> > > > > Enige tijd geleden ontving Enexis uw onderstaande mail. Wij hebben deze intern besproken.

> > >

> > >

> > > > Ps.

>

> > > Enig bewustzijn bij wat het betekend voor non-compliance

en ISMS Failure, als een Vitale Infra organisatie zoals Enexis er

Maanden over doet om op "Security" incidenten/problemen berichten te

reageren ?

> > > >

> > > > En ondertussen

zijn er nog steeds geen significante verbeteringen/correcties tot

uitvoering gekomen, zo te zien.

> > > > Terwijl 't meeste binnen 2..4 weken volledig verholpen had moeten en kunnen worden.

> > > > Struisvogelpolitiek ?

###---\

On Wednesday, 22 January 2025 , petra.broekhuijsen@enexis.nl wrote:

> Hallo John,

>

Zou je belangstelling hebben om binnenkort een keer in gesprek te gaan

met onze ceo Rutger van de Leeuw en directeur digital Joost Looij en

mijzelf?

>

> Met vriendelijke groeten,

> Petra Broekhuijsen

>

> Manager integriteit en fysieke veiligheid

---

Hallo Petra & Co.

Goed dat er alsnog een dialoog mogelijk gemaakt kan worden.

Openhartige

gesprekken over onderwerpen zijn altijd beter dan structureel negeren

van meldingen over ernstige misstanden binnen onze vitale infra.

Zijn Rutger en Joost en jij, dan ook bereidwillig om van te voren wat 'huiswerk' te doen, zodat we het allemaal over het zelfde gaan hebben zonder verwarring (verschillende interpretatie) over algemene begrippen en feitelijk controleerbare specifieke situaties bij Enexis ?

*Het is bijvoorbeeld helaas een feit dat o.a. ISO27001 certificering

al velen jaren "te koop" is via (corrupte) auditors, zonder

daadwerkelijk te voldoen aan de voorschriften. Betekend dat zo'n

certificaat aan de muur niet betekend dat zaken zeker op orde zijn. Geld

natuurlijk ook voor service-providers en outsourcing partners..

En

zo zijn er nog een aantal dingen waar men beter weet van kan hebben om

er rekening mee te kunnen houden bij de bedrijfsvoering

risico-management keuzes, vooral binnen de Vitale Infra.

Dus als men de reeds eerder gedeelde informatie zorgvuldig zou willen lezen, plus de toevoegingen aan deze email ?

Tevens

eventuele opkomende vragen over specifieke punten (stellingen en

voorbeelden) vooraf al via email even afkaarten. Ook laat weten als men

het niet eens is met een algemene stelling in paper28a in relatie tot

men binnen Enexis te werk gaat.

Dan kunnen we in het gesprek samen

verder in gaan op de algemene situatie en eventuele mogelijkheden om als

Enexis bestuur de beveiliging en compliance tekortkomingen dan ook zelf

te kunnen gaan verhelpen met de nodige toegevoegde kennis en inzichten,

want anderen kunnen het niet voor jullie doen.

Notitie: Paper28a is geen lichte materie, maar als elk het een keer

van boven tot onder helemaal doorleest dan is er in iedergeval breder

inzicht in wat er nodig is om dat deel van het risico-Management op z'n

minst voldoende te kunnen "begrijpen" als er op dat vlak boardroom

keuzes gemaakt worden (zonder deels blind te hoeven afgaan wat anderen

beweren vanuit hun eigenbelangen posities.)

Er is geen specifieke IT

of Beveiliging voorkennis voor nodig om de essenties die voor

Bestuurders relevant zijn zelf te herkennen. De afgelopen jaren al

aardig wat C-Level managers en Govt bestuurders die hebben aangeven dat

ze er baat bij hebben om kennis genomen te hebben van welke

belangenverstrengelingen en misverstanden er sterke invloed hebben op de

beveiliging methodes.

Hoop dat jullie 't ook prettig vinden om informatie te krijgen voor

algemeen belang zonder dat er commerciële/financiële belangen achter

zitten.

=> Integer delen van kennis: pro bono publico / pro nobis omnibus.

#] Om even te testen of een openhartig gesprek over de meterie daadwerkelijk mogelijk is,

zou ik gaarne een basis vraag beantwoord willen zien door Rutger van de Leeuw als huidige CEO.

#] Namelijk deze:

Ben jij persoonlijk oprecht van mening dat het een "goed idee" is

om iemand alleen maar op basis van wat er in o.a. een CV en door bevrienden beweerd is,

de CISO rol te geven (voor een Vitale Infra organisatie)?

Als

het zeer eenvoudig, voor toekenning van zo'n functie, gewoon te

Controleren is of de persoon het zelf wel/niet zo serieus neemt met de

meest essentiële beveiliging basis principes en wettelijke

voorschriften.

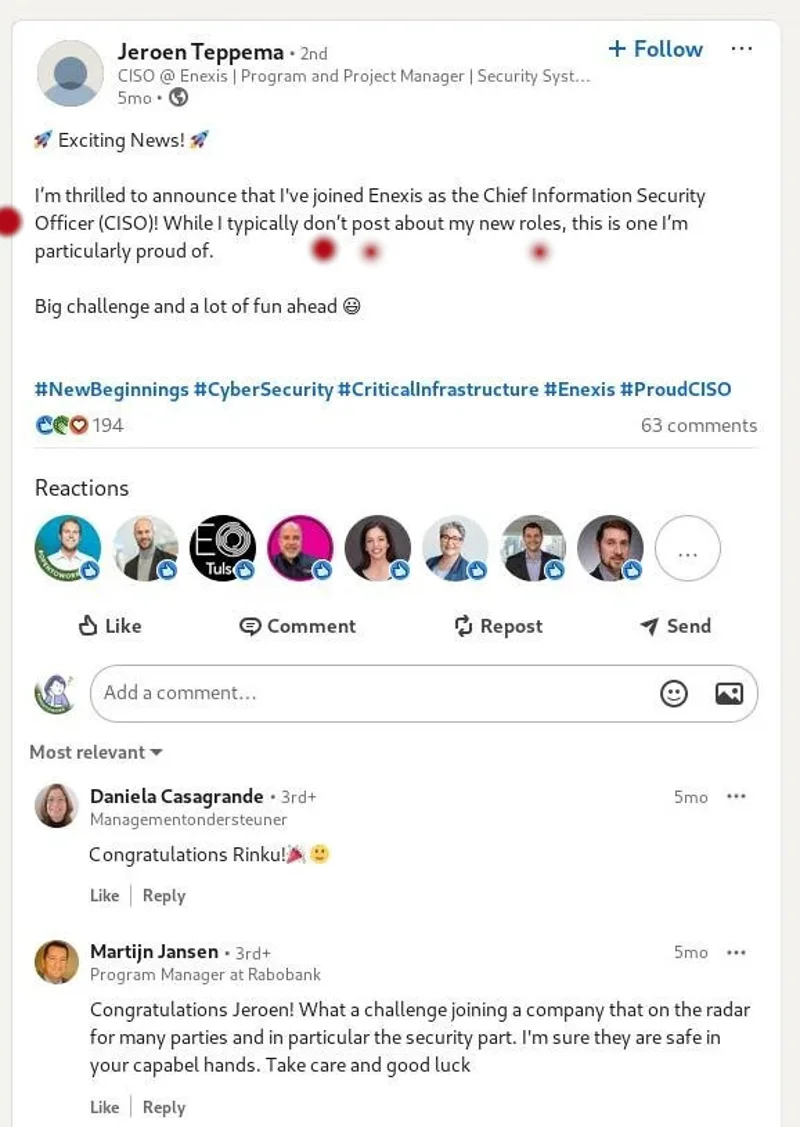

Wat context uitleg: Het is natuurlijk onjuist dat een CISO

zichzelf en de organisatie extra kwetsbaar maakt, door o.a. geheel

zonder noodzaak maar van alles over zichzelf en de organisatie en

gekozen 'beveiliging' methodes, en relaties, enz.. enz.. Zo maar

roekeloos te gaan Publiceren op het Internet waar ook criminelen &

hostile-actors gretig gebruik van maken om te profileren waar de gaten

en zwakke plekken zitten. ~ Of wil men zo graag slachtoffer worden van

o.a. omkoping/chantage; ID diefstal; Social Engineering; Targeted

attacks via specific vulnerabilities in office and BYO personal devices;

espionage profiling; criminal infiltration; enz... enz..

Wat daarbij

ook opmerkelijk is; dat de beveiliging van het eigen bedrijf van de

CISO, digitalindependence.nl + teppema.com , niet echt het goede

voorbeeld geeft?dns

- Er word o.a. (geheel onnodig) privacy en security informatie zo maar gedeeld met beruchte derde partij in U.S.A.

-

Er is gemakshalve maar gekozen voor een intrigerende shared-hosting

service voor de website, waardoor en onvoldoende grip uberhaupt mogelijk

is om degelijk te kunnen detecteren of/(wie!) er onbevoegd remote

toegang heeft.

- Gebruikt om een of andere reden nog de Build.digitalindependence.nl

~

Geeft aan dat er Admin toegang toegestaan is, zonder nodige beveiliging

restricties om intrusions naar behoren bij voorbaat te voorkomen.

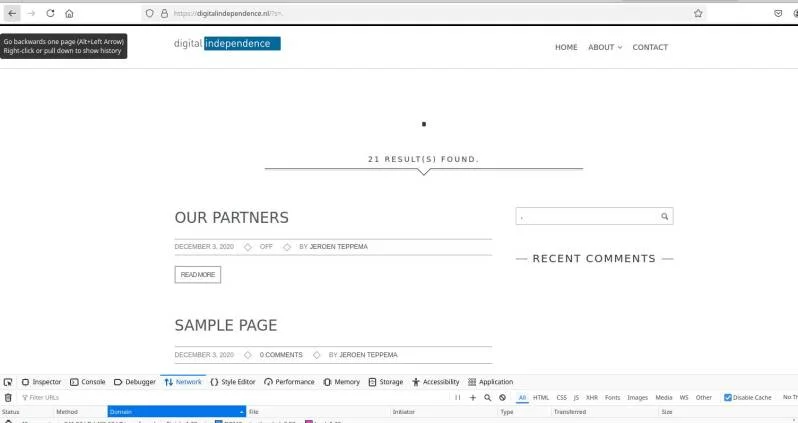

[digitalindependence.nl/

wp-admin/admin-ajax.php & ssh-hostkey: 2048

c4:97:5c:ee:8c:32:7e:a3:75:a8:c7:da:78:71:16:fd (RSA) & FTP &

enz. ]

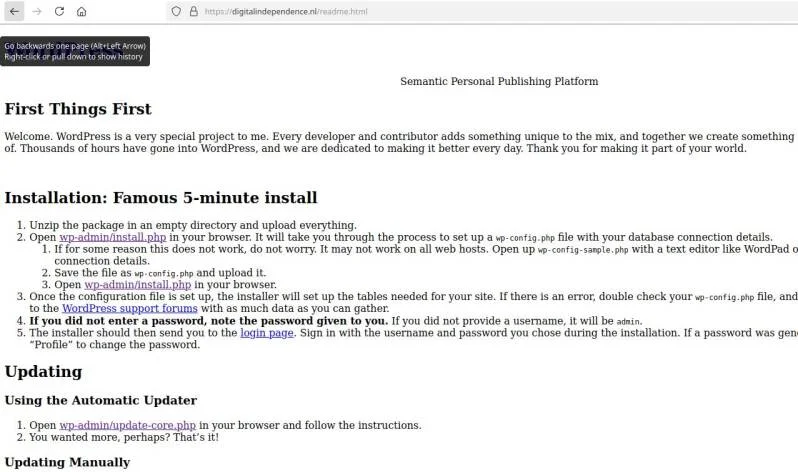

~ Heeft gemakshalve maar gekozen voor een website beheer

systeem [https://digitalindependence.nl/readme.html &

https://digitalindependence.nl/wp-cron.php

] dat berucht is vanwege

de eindeloze stroom kwetsbaarheden. [zeker niet "secure by design",

terwijl er zo veel wel deugdelijke opties beschikbaar zijn..]

~ Laat

vertrouwelijke informatie via emails, ook rondslingeren bij een

commereciele derde partij @Combell.be zonder zicht/controle op wie er

nog meer toegang toe hebben.

~ enz. enz.

~ Maar doet zich deels voor als iets anders dan de werkelijke situatie is.

[doet

denken aan #

www.hpdetijd.nl/technologie/technologie/41008/we-kunnen-alleen-maar-

hopen-dat-vermeend-niet-meer-wordt-ingehuurd ]

Om even jullie situatie binnen 't grotere staatsveiligheid plaatje te

relativeren: Jullie huidige CISO is geen grote uitzondering.

Er zijn

steeds meer opvallend dubieuze Token "CISO's" die overduidelijk als 1e

prio de eigen-financiele-winst_belangen_verstrengelingen hebben, =>

zonder het vakgebied en de gevaren voor samenleving integer serieus te

willen nemen.

Leren van onze geschiedenis: Lijkt veel op de oorzaak

van waarom er in de gouden eeuw zo veel schepen onnodig met gehele

Bemanning en lading gezonken zijn op hoge zee door onbekwame Kapiteinen,

=>> heel veel weduwen en kinderen achter lieten! De desastreuze

gevolgen van zich opzettelijk voordoen als iets wat men niet naar

behoren kan uitvoeren, omdat men "geen zin heeft" om de moeite te doen

om het wel goed te leren als men ook _betaald_ kan krijgen door de boel

voor de gek te houden.

Schoolvoorbeeld is o.a. de Rijks CCISO (Aart

Jochem), die het op z'n voorgaande posities bij o.a. PGGM en NCSC,

vooral een "puinhoop" heeft achtergelaten dik in overtreding van BIO

voorschriften. ..maar vervolgens door vriendjespolitiek een zeer dik

betaalde Token CISO rol bij MinBZK cadeau heeft gekregen zonder enig

vorm van resultaatverplichting of controle :(

--

Ps.

Petra.. laten we maar even jou 'security' functie uitvoering buiten beschouwing laten voor nu ;~)

Er

is nog aardig wat bij te leren de komende tijd alvorens je de functie

naar behoren kunt gaan uitvoeren, zullen we maar zeggen.

Te beginnen

met hoe jij redelijk eenvoudig kan gaan controleren of iemand die een

Security vacature binnen Enexis wil hebben, ook daadwerkelijk dat

kan&doet wat daarvoor essentieel en noodzakelijk is.

Alvast een gouden tip:

? Situatie: Tenzij je bewust liever 't

risico wil nemen om t.z.t. geconfronteerd te worden met boeven of

hostile-actors die omkoping & chantage tot gereedschap van hun

bronnen van inkomsten hebben gemaakt. Door al die informatie liever op

het grote gevaarlijke internet te willen laten staan :(

! Als je

statistisch hoge risico liever niet wil hebben: Haal z.s.m. *alles van

& over je zelf van het publieke internet af. Je kan er voor keizen

om het eerst overal te overschijven met overduidelijk onjuiste

informatie, zoals foto's van filmsterren of kinderboeken tekeningen, en

knip & plak teksten uit een ludiek verhaal ofzo. Dat dan 6 maanden

laten staan, zodat alle zoekmachines die "nieuwe" informatie gaan

opslaan als de laatste 'waarheid'. Vervolgens na die ong. 6mnd alle

accounts en profielen afsluiten/verwijderen, zodat de profilering

informatie sporen met de tijd verder vervagen/verdwijnen.

Bij o.a. de

Rechtspraak is er een team dat verantwoordelijk is voor het opsporen en

verwijderen en schoon houden van informatie dat o.a. Rechters en OVJ's

maar roekeloos laten rondslingeren via IT structuren. Zijn een aantal

van die sleutelfiguren binnen de staatsveiligheid flink te grazen

genomen (waardoor er zware criminelen onbestraft konden/kunnen

doorgaan), alvorens de BVA's & 'security officers' uberhaupt op 't

idee kwamen om die mensen te gaan Beschermen voor hun eigen 'social

media' en publicatie mee_doen drang.

Naja... zo zijn er nog vele voorbeelden van grote misstanden, ..en ook zeer eenvoudige oplossingen, te benoemen.

*Diepe Zucht*

-

###########~~~\

28 Jan 2025

-

- Geen reactie meer van Enexis (RDI, ILenT, NCSC, ...)

-

- Ook geen concrete uitnodiging, met datum, tijd, locatie informatie, voor een daadwerkelijk gesprek.

-

- Ook zijn de gemelde en bevestigde beveiliging gaten/problemen nog steeds niet daadwerkelijk verholpen.

-

* Ipso Facto: => Struisvogelpolitiek, in overtreding van wet & regelgeving.

-

##########----/

From: RDI <info@rdi.nl>

Date: On Wednesday, 3 July 2024 at 15:36

Subject: Not read: Enexis..

Uw ongelezen bericht

Aan: RDI

Onderwerp: Enexis..

Verzonden: dinsdag 25 juni 2024 14:17:08 (UTC+01:00) Amsterdam, Berlijn, Bern, Rome, Stockholm, Wenen

==> is verwijderd op woensdag 3 juli 2024 15:36:29 (UTC+01:00)

De Staat aanvaardt geen aansprakelijkheid voor schade, van welke aard ook,

die verband houdt met risico's verbonden aan negeren van elektronische berichten.

-----------------

Uw bericht kan niet worden bezorgd bij de volgende geadresseerden of groepen:

jeroen van kaam @rdi.nl

Het

door u ingevoerde e-mailadres is niet gevonden. Controleer het

e-mailadres van de geadresseerde en verzend het bericht opnieuw. Als het

probleem zich blijft voordoen, neemt u contact op met de

e-mailbeheerder.

Dit bericht kan informatie bevatten die niet voor u is bestemd. Indien u

niet de geadresseerde bent of dit bericht abusievelijk aan u is gezonden,

wordt u verzocht dat aan de afzender te melden en het bericht te

verwijderen.

De Staat aanvaardt geen aansprakelijkheid voor schade, van welke aard

ook, die verband houdt met risico's verbonden aan het elektronisch

verzenden van berichten.

This message may contain information that is not intended for you. If you

are not the addressee or if this message was sent to you by mistake, you

are requested to inform the sender and delete the message.

The State accepts no liability for damage of any kind resulting from the

risks inherent in the electronic transmission of messages.

----------------------------------------------

message/delivery-status

----------------------------------------------

Reporting-MTA: dns;W1122P0981.cicwp.nl

Received-From-MTA: dns;panter012c-relay-odcn.cicapp.nl

Arrival-Date: Tue, 25 Jun 2024 12:17:17 +0000

Final-Recipient: rfc822;jeroenvankaam@rdi.nl

Action: failed

Status: 5.1.10

Diagnostic-Code: smtp;550 5.1.10 RESOLVER.ADR.RecipientNotFound; Recipient not found by SMTP address lookup

X-Display-Name: jeroenvankaam@rdi.nl

----------------------------------------------

message/rfc822

----------------------------------------------

X-CSE-ConnectionGUID: IbLPuoJFREeZpElW9NpAyA==

X-CSE-MsgGUID: of7cnsehTTmWVtH55pB++Q==

X-CSE-ConnectionGUID: w9Abqc0yTbCFOhP3CfaVPg==

X-CSE-MsgGUID: DgfhDZrXRHKV5nqNni35YA==

Received-SPF: None (mail04.dictu.nl: no sender authenticity

information available from domain of

johnathan.yossarian@protonmail.com) identity=pra;

client-ip=185.70.40.141; receiver=mail04.dictu.nl;

envelope-from="johnathan.yossarian@protonmail.com";

x-sender="johnathan.yossarian@protonmail.com";

x-conformance=sidf_compatible

Received-SPF: Pass (mail04.dictu.nl: domain of

johnathan.yossarian@protonmail.com designates 185.70.40.141

as permitted sender) identity=mailfrom;

client-ip=185.70.40.141; receiver=mail04.dictu.nl;

envelope-from="johnathan.yossarian@protonmail.com";

x-sender="johnathan.yossarian@protonmail.com";

x-conformance=sidf_compatible; x-record-type="v=spf1";

x-record-text="v=spf1 ip4:185.70.40.0/24 ip4:185.70.41.0/24

ip4:185.70.43.0/24 include:_spf2.protonmail.ch ~all"

Received-SPF: Pass (mail04.dictu.nl: domain of

postmaster@mail-40141.protonmail.ch designates 185.70.40.141

as permitted sender) identity=helo; client-ip=185.70.40.141;

receiver=mail04.dictu.nl;

envelope-from="johnathan.yossarian@protonmail.com";

x-sender="postmaster@mail-40141.protonmail.ch";

x-conformance=sidf_compatible; x-record-type="v=spf1";

x-record-text="v=spf1 ip4:185.70.40.141 ~all"

Authentication-

Results: mail04.dictu.nl; spf=None

smtp.pra=johnathan.yossarian@protonmail.com; spf=Pass

smtp.mailfrom=johnathan.yossarian@protonmail.com; spf=Pass

smtp.helo=postmaster@mail-40141.protonmail.ch; dkim=pass (signature

verified) header.i=@protonmail.com; dmarc=pass (p=quarantine dis=none)

d=protonmail.com

IronPort-SDR: 667ab54c_io0Hh+DkghMO/haqsVPc96GZqMrAybc7eaTuoH8g3He6lBU

S+I1OnxowucVpBQL1+IFwo2wQMF4PCBf6hsyPxQ==

X-ThreatScanner-Verdict: Negative

X-IPAS-Result: =?us-ascii?q?A0G2AgDbs3pme40oRrlaGwEBAQEBAQEBBQEBARIBAQEDA?=

=?us-ascii?q?wEBAYIPgikbfFk0BwhIA4RTg0+OGwOcN4FqgREDGBYoCAcBAQEBAQEBAQEEB?=

=?us-ascii?q?TkLBAEBAwEDOIRHAokCAh8GAQQ0EwECAQIBAQEBAQMCAwEBAQEBAQEBBgEBA?=

=?us-ascii?q?QQBAQECAQECBAMBAQEBAhABASQYBhAOJ4V0AQyCYBgjUhleAwQDBgYwAQEBA?=

=?us-ascii?q?QEBAQEBAQEBAQEBAQEBAQEBAQEBAQE.....7kdH2DcLp88EnXD8reBGsnTh55wjL+HtPaoqi1Xb6R+dHeKA

5CEIGm1v8rvOqMOqO19uPGFgfwk09NTOUJ6E/0IcQ==

IronPort-HdrOrdr: A9a23:3pAJTqmK2HsKGl0JFQdFhVCOQCbpDfN6imdD5ihNYBxZY6Wkfp

iV7YwmPGzP+UYssRAb6KO90cy7Kk80mqQFhbX5UY3CYOCighrQEGgA1/qd/9SDIVyYygc178

4JT0E9MqyXMbEQt7eY3ODMKadE/DDxytHLuQ6x9RdQZDAvQZtNqy1+DQGWGFB3Qg5pOboVfa

D32uN34xCbVTAydMqUOlkpNtKvm/T70LjhZQcbIxYm7SeHkD+34K6SKWno4j4uFx905YoayC

zkvmXCiJlLtcvWpSM0nFWjlKi+0OGRsOeqL6S3+7UoAySpjhztaJVqWrWEsjxwuuCm81omlN

HNphwnLoBp7W/Nfma6qRXg3BSlyS0p4XP501OU6EGT3vARaghKd/Z8uQ==

X-Talos-CUID: 9a23:RQC1XWH+Dqg4mIVbqmJ4pWceA8t9Y0HX51n3I3fjImhgdoWaHAo=

X-Talos-MUID: =?us-ascii?q?9a23=3A9P7w+Q+aoF8/GEaxO32blFKQf+tn7aSCOlo9q7U?=

=?us-ascii?q?lhZSCLAp2OmzAvR3iFw=3D=3D?=

X-IronPort-Anti-Spam-Filtered: true

X-IronPort-AV: E=Sophos;i="6.08,264,1712613600";

d="scan'208,145";a="10064258"

X-Amp-Result: UNKNOWN

X-Amp-Original-Verdict: FILE UNKNOWN

X-Amp-File-Uploaded: False

X-IronPort-Outbreak-Status: No, level 0, Unknown - Unknown

X-MGA-submission: =?us-ascii?q?MDGV9SBbsw4+BxgM/j+zEaDBRt6/jQ9hlbWHl1?=

=?us-ascii?q?Kp3Y7QARq2vdBxpHDHM6gXkxGN4+SeuRozb0y8GKtmMJKh56Kwb0l0R2?=

=?us-ascii?q?BR2v9/XJIaqwGXcGWgWWtI8vZvJi/2ilmgoIw4y2sRs9xGEqooTvVynR?=

=?us-ascii?q?DOs8lz629MBsHxynaSTLKMJg=3D=3D?=

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=protonmail.com;

s=protonmail3; t=1719317834; x=1719577034;

bh=VadWhwToel1gaWHmHv9Xj/wpdDJ+kAH8o6W1b7SGFao=;

h=Date:To:From:Cc:Subject:Message-ID:Feedback-ID:From:To:Cc:Date:

Subject:Reply-To:Feedback-ID:Message-ID:BIMI-Selector;

b=SvCThsY95wCuzyjkcHc+crHvVv+LP3N2Lsz69JlSzowDGTf4x6I7n44J8aiHS9c7H

HtUHbZxVyMhGOrULxeAWz4vw7OV4R2xegSScNwkhqWQpDWn/T8n4sde39Grft0pNL/

GDtYdG1ViiVbm4Tewpxd8OrstNX7g4n70Wnqp/RHnCjQlT7+CZXPqsIhkgFUE1Ibo7

nMho93kL8OpqnlmzZV3dpVcMs5uUavN2S4fYZ6O9Njh5QfTwHAiJTRvtPp1KpkOYEL

MTm/grAchzlVTt0RpxWav2NGnB4+naHC6avaPHhAnRXRiYVH/t49sZkrdf24TK5M9u

TDG+qrtvcQXuw==

Date: Tue, 25 Jun 2024 12:17:08 +0000

To: "jeroenvankaam@rdi.nl" <jeroenvankaam@rdi.nl>

From: John yossarian <johnathan.yossarian@protonmail.com>

CC: "info@rdi.nl" <info@rdi.nl>

Subject: Enexis..

Message-

ID:

<AIdvhnQk5Msob21MLU-

IqRSDv3YlGINtf68kpA6GXK4jubThe5RKgMcVUhuh4vTgnHVwpvTSKrJq8MiYp_aOFLpXEDi2udCTP2PgsvluHyo=@protonmail.com>

Disposition-Notification-To: John yossarian

<johnathan.yossarian+readreceipt@protonmail.com>

Feedback-ID: 83725072:user:proton

X-Pm-Message-ID: a75b11a57a06dc3c5e30d324477404a50e25f3ce

MIME-Version: 1.0

Content-Type: multipart/mixed;

boundary="b1_82kIswQRIujBzzdsvrMh65n3HLefXBRPiakX6T2Ho"

Return-Path: johnathan.yossarian@protonmail.com

--b1_82kIswQRIujBzzdsvrMh65n3HLefXBRPiakX6T2Ho

Content-Type: text/plain; charset="utf-8"

Content-Transfer-Encoding: quoted-printable

RDI , die zien we nie..?

From: ILT-loket-RightNow@ilent.nl <ilt1@mailft.custhelp.com>

Date: On Wednesday, 3 July 2024 at 18:09

Subject:

Intrigerende vacature Chief information security officer, Enexis. En

bewuste overtredingen Wbni ? [Incident: 240703-000177]

Bedankt voor uw bericht. Wij proberen binnen vijf werkdagen te

antwoorden. Meer ingewikkelde vragen leggen we voor aan deskundigen

binnen de ILT. De beantwoording duurt dan langer.

We streven ernaar om alle vragen binnen vier weken te beantwoorden.

Thank you for your message. We aim to answer your question within

five working days. We submit more complex questions to experts within

the Inspectorate. Answering those questions therefore might take longer.

Our aim is to answer all questions within four weeks.

Met vriendelijke groet / With regards,

Inspectie Leefomgeving en Transport

Human Environment and Transport Inspectorate

..................................................................

Postbus 16191 | 2500 BD | Den Haag

..................................................................

T / Tel. 088 489 0000 (lokaal tarief/local rate)

www.ilent.nl

Onderwerp

From: ILT-loket-RightNow@ilent.nl | <ilt1@mailft.custhelp.com>

Reactie via e-mail () (16/07/2024 15:14 )

> Heeft u aanvullende vragen of wilt u informatie toevoegen aan uw vraag?

> Beantwoord dan dit bericht.

> Onderwerp

> =========

>

> Intrigerende vacature Chief information security officer, Enexis. En bewuste overtredingen Wbni ?

>

> Reactie via e-mail ()

> Geachte vraagsteller,

>

> U heeft op 3 juli 2024 een vraag ingestuurd. Daar hadden we helaas iets meer tijd voor nodig.

>

> U kunt contact opnemen met de Rijksinspectie Digitale Infrastructuur(RDI).

> Wij hebben uw vraag voorgelegd bij onze afdeling die zich bezighoudt met cybersecurity.

> Enexis is een energieleverancier. De RDI is de toezichthouder op energieleveranciers.

> Wij willen u verzoeken om daarom deze vraag zelf bij de RDI voor te leggen.

>

>

Voor meer informatie ga naar https://www.rdi.nl/. Zij zijn dagelijks

van maandag tot en met vrijdag van 8.30 - 17.00 uur bereikbaar.

>

> Heeft u nog vragen?

>

Neemt u dan contact met ons op. Dat kan door te antwoorden op deze

mail. Wij horen graag uw mening over onze dienstverlening.

> Wilt u een paar korte vragen beantwoorden? Klik dan hier.

> Bedankt voor uw medewerking.

>

> Met vriendelijke groet,

> Inspectie Leefomgeving en Transport

> ..................................................................

> Postbus 16191 | 2500 BD | Den Haag

> ..................................................................

> T 088 - 489 00 00 (lokaal tarief)

> www.ilent.nl