To: "Dam, Chris van" @onderzoeksraad.nl>

Subject: Re: Read: Intrigerende en destructieve situatie binnen 'security' en compliance structuur?

Date: Oct 2023

Goede morgen/middag Chris,

Al vroeg begonnen met werk deze mooie maandag, zo te zien ;)

Naast het verzoek om elkaar gewoon eens informeel te ontmoeten om e.e.a. openhartig te kunnen bespreken.

Wellicht even een welgemeende tip richting wie dan ook een soort CISO rol maar heeft gekregen voor de Onderzoeksraad zelf:

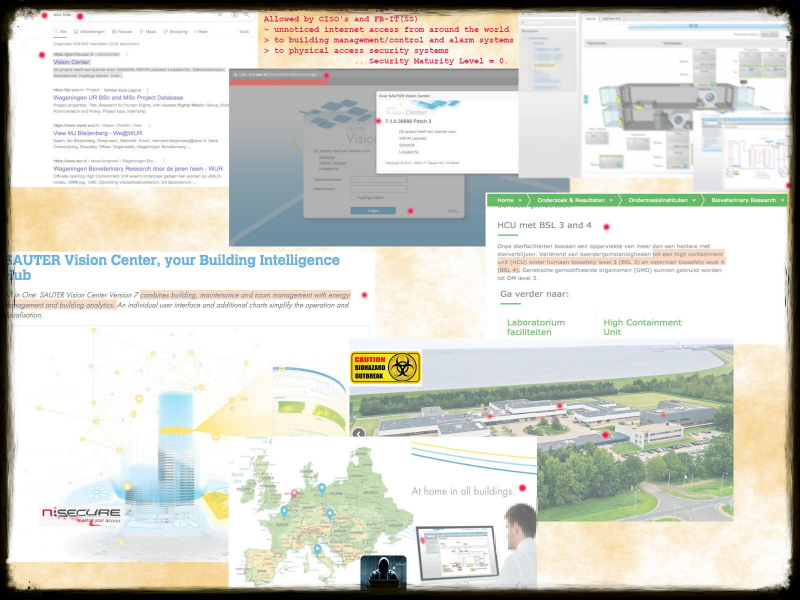

* Ga even zitten met iemand die het nodige aan echte praktijk kennis heeft op het gebied van Voorkomen van spionage en sabotage, om te leren hoe de infra beschermd zou moeten zijn/worden tot op detail niveau. [die vakkundigheid is er nog niet bij NCSC & NCTV, helaas..]

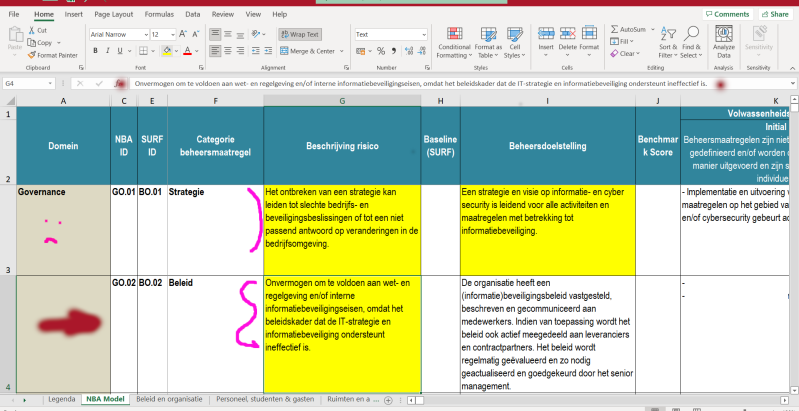

Op

dit moment zijn er te veel kern systemen in gebruik die, a) kwetsbaar

zijn voor onopgemerkte toegang van buiten; omdat a1) de configuratie

niet zorgvuldig gedaan is ; a2) er vreemde keuzes gemaakt zijn die haaks

staan op voorschriften; En b) lekt de organisatie geheel onnodig veel

data naar buiten omdat men klaarblijkelijk nog geen

pragmatische Classificatie methode gebruikt. Data/informatie waar derden

gebruik van maken om de organisatie te profileren voor niet zo prettige

doelstellingen.

Ps.

Er zitten een paar fundamentele ernstige missers in het advies rapporten zoals bijv waar een Dr. Martijn Dekker (ter zelfverheerlijking) over uit "De onderzoeksraad voor veiligheid heeft een zeer grondig en belangrijk rapport gepubliceerd."

-

www.linkedin.com/posts/dr-martijn-dekker-a3b8a819_fundamenteel-

ingrijpen-is-nodig-voor-nederlandse-activity-6879693758703697920-c4Km/

- www.onderzoeksraad.nl/nl/page/19862/fundamenteel-ingrijpen-is-nodig-voor-nederlandse-digitale-veiligheid

~ "Beperkte overheidsaanpak: ..

Het NCSC ziet voor zichzelf wettelijk geen mandaat om organisaties

buiten de overheidsdiensten en vitale organisaties te waarschuwen."

Over

uitingen zoals deze is alg bekend dat NCSC medewerkers zelf van mening

zijn dat ze zelfs vitale infra overheidsdiensten niet "hoeven" te

behoeden voor ernstige kwetsbaarheden als gevolg van onjuiste keuzes.

Dus ze het maar 'gedogen' dat delen van de infra al jaren 'bezoek'

krijgen van onbekenden uit verre landen, incl BBN2 & BBN3

onderdelen.

~ "De Onderzoeksraad doet de

aanbeveling om op Europees niveau kwaliteitseisen aan software te

stellen om softwarefabrikanten te dwingen .."

Uit deze zin blijkt dat de 'fabrikanten'

van het Onderzoeksraad adviesrapport vanuit een Ivoren Toren

denken/werken. Waarbij men geheel voorbijgaat aan de eigenlijke

onderliggende oorzaak van de kwetsbaarheid, door te stellen dat

"kwaliteitseisen" => nog meer over-bureaucratie, het probleem zou

kunnen verhelpen.

Terwijl alg bekend is dat die 'security'

bureaucratie juist een schijnvertoning is gebleken te zijn en daarmee

mede oorzaak van het groeiende probleem.

Om het even heel

concreet te make: zo lang De Onderzoeksraad en MinEZk en EU

oogluikend blijft gedogen dat er bijvoorbeeld op grote schaal illegaal

ISO27001 & NEN7510 certificering *verkocht* mag worden door

commerciële bedrijven die met NEN B.V. een lucratieve constructie

gemaakt hebben, ..zijn ""kwaliteitseisen"" natuurlijk een grote wassen

neus vertoning.

We zijn nu inmiddels weer een tijdje verder na dat dat "/19862/fundamenteel-ingrijpen-is-nodig-voor-nederlandse-digitale-veiligheid" rapport gemaakt en gepubliceerd is, maar men lijkt nog steeds vanuit die zelfde Ivoren Toren positie rapporten te fabriceren. :(

~ www.onderzoeksraad.nl/jaarverslag/2022/22035

=> www.onderzoeksraad.nl/nl/media/inline/2023/30/totaal_overzicht_opvolging_aanbevelingen_staten_generaal.pdf [berg001i]*

Het

typerende lijkt dan ook, dat het .pdf rapport zelf o.a. vertrouwelijke

informatie over de beveiligingsstructuur van De Onderzoeksraad bevat,

waarmee met behulp van de roekeloos gepubliceerde detail informatie,

derden evt toegang kunnen krijgen tot de kern systemen van de

organisatie zonder dat het opgemerkt kan worden. Waarmee nog duidelijker

lijkt dat men de vooral mooi klinkende academische adviezen zelf niet

eens tot uitvoering kan/wil brengen?

*zucht*

Hoop dat jij niet

ook voor struisvogelpolitiek kiest zoals o.a. bestuursleden van RvS,

ACOI en RDI, ..maar gewoon naar eer en geweten een openhartige dialoog

aan wil gaan om wat fundamentele staatsveiligheid zaken alsnog z.s.m.

wel grondig en structureel degelijk goed op orde te gaan krijgen ?

Met vriendelijke groet | With kind regards

*Anna.

> On Mon Oct 2023

> "Dam, Chris van" @onderzoeksraad.nl computer system wrote:

>

> Your message

>

> To: Dam, Chris van

> Subject: [...........] Intrigerende en destructieve situatie binnen 'security' en compliance structuur?

> Sent: Saturday, October 28, 2023 (UTC+01:00) DenHaag.

>

>> was read on Monday, October 30, 2023 6:27:13 AM (UTC+01:00)

Received: from OVV-EXC-02.adfr.raad | 192.168.105.66/[fe80::dc60:c878:6ca4:f83a%4

with Microsoft SMTP Server 2019CU13 (2023 H1) (May-2023) id 15.2.1258.12;

(version=TLS1_2, cipher=TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384)

Via: mta1.onderzoeksraad.nl with (Exim 4.96) esmtps

(TLS1.2) tls TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

Disposition: automatic-action/MDN-sent-automatically; displayed

X-MSExch-Espionage-Profiling-Correlation-Key: /XtrcMeXZLRU+poelm..GAlA==

X-Display-Name: Dam, Chris van

From: info <info@onderzoeksraad.nl>

Subject: RE: Aanvraag Woo-verzoek

Date: Nov 2023

Geachte mevrouw, heer,

De Onderzoeksraad voor Veiligheid dankt u voor uw e-mail. Deze zullen wij zo spoedig mogelijk beantwoorden.

Zo nodig wordt contact met u opgenomen voor nadere informatie.

Met vriendelijke groet,

De Onderzoeksraad voor Veiligheid

To: c vandam @onderzoeksraad.nl, info@onderzoeksraad.nl

Date: Nov 2023

>

> > 24h als redelijke ruimte om te reageren op meldingen over

ernstige security en compliance tekortkoming zijn inmiddels verlopen, en

gaat zo ook gestaag richting overschrijding van de in AVG beschreven 72

uur.

Door te kiezen om liever niet te reageren op een melder en ook geen spoedige acties te ondernemen om security issues te verhelpen,

zoals beschreven in onder o.a. de RDP/CVD, Wbni en AVG procedures, enz,

heeft het onderzoeksraad bestuur er wellicht bewust voor gekozen om wat

wettelijke voorschriften in relatie tot security en privacy wetgeving,

met een flinke korrel zou te nemen ?

Iets waarvoor De Raad

juist een voorbeeldfunctie zou dienen als het gaat om adequaat en

integer omgaan met de beveiliging van onze Vitale Infra.

From: "Dam, Chris van" <c.vandam@onderzoeksraad.nl>

To: anna , <Ineke Kuiper @acoi.nl>

Subject: RE: Aanvraag Woo-verzoek

Date: Nov 2023

Beste Anna,

De Onderzoeksraad voor veiligheid gaat niet, gaat nooit over één nacht ijs.

Onze onderzoeken zijn gedegen, ook de beantwoording van vragen vindt gedegen plaats. Van ongeduld trekken wij ons niet zoveel aan. U moet dus even geduld hebben voordat wij antwoorden, maar dat antwoord komt uiteraard wel.

In de tussentijd zou het helpen als u verduidelijkt wie of wat u bent.

Het is vrij ongebruikelijk dat iemand zich alleen met een voornaam presenteert en dat wij daar dan op gaan antwoorden.

Met vriendelijke groet,

Chris van Dam

Voorzitter OVV

Verzonden met BlackBerry Work

(www.blackberry.com)

To: c van dam @onderzoeksraad.nl, info@onderzoeksraad.nl

Cc: TeamProcesBeheerDigidoc@minbzk.nl

Date: Nov 2023

Beste Chris & Co.

Er lijkt een verschil in perceptie/mening over wat een redelijke termijn is, en wat een "reactie" is.

Basis

lijkt eenduidig: dat het de bedoeling is dat een functionaris namens de

organisatie op z'n minst even laat weten dat een vraag/bericht in goede

orde is aangekomen, en of men wel/niet van plan is om het verder in

behandeling te nemen.

Daar zijn ook wat officiële richtlijnen voor

gepubliceerd als overheid, waar OVV bestuur zich blijkbaar niet zo veel

van aantrekt.

Daarnaast zijn er ook duidelijke en logisch zinvolle regels

over specifiek het onderwerp: Reageren op.. meldingen over evt

tekortkomingen in De Beveiliging van de organisatie zelf.

Door ook daar niet "direct" om te willen

reageren, maar liever van mening te willen zijn dat men zelf alle tijd

mag nemen om daar eventueel iets of niet mee te gaan doen. Kiest

men feitelijk voor het botweg negeren van wet & regelgeving op het

vlak adequate opvolging van risico management basis procedures

verplichtingen.

Of heeft OVV daar een andere visie op ?

--

# Met andere woorden;

Als

er een voorbijganger via een telefoon aan de brandweer wil melden dat

er een flinke brand zichtbaar is, tegenover de parkeerplaats waar

zij/hij loopt.

Maar de

brandweer-commandant op dat moment van mening is dat zijn/haar dienst er

op zit om 16h die dag, dus verder ook niet eens wil weten/vragen welk

adres het is, maar alleen een berichtje in een systeem zet voor een

collega dat er iemand om 16:05h "een melding gedaan heeft" zodat een

collega dat dan tzt kan oppakken.

-

Dan zit er iets fundamenteel mis, terwijl de brandweerkazerne zelf in

brand staat en de commandant in z'n auto op weg naar huis is.

* lijkt een absurde en geheel onrealistische situatie? Maar we weten

allemaal uit incidenten de afgelopen jaren dat zulke foute/apathische

ivoren-toren keuzes gebeuren.

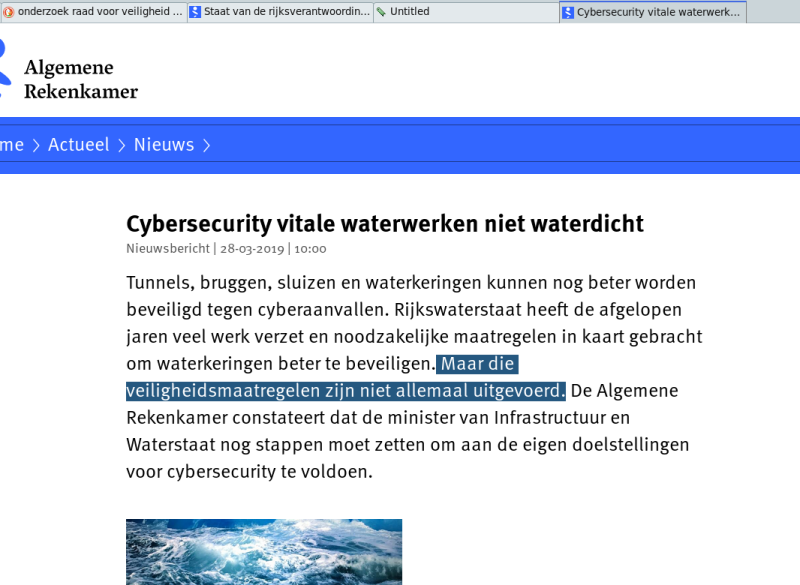

~ Zo is er nog niet zo lang geleden een

melding gegaan naar bestuur van VNG en veiligheidsregio's, over dat er

onbevoegden op afstand toegang hebben tot fysieke beveiliging systemen

van veiligheidsregio's infrastructuur. Wat o.a. betekend dat derden

bijvoorbeeld op afstand ook een alarmsysteem of poort-bediening kunnen

de-/activeren.

Die melding is stilzwijgend "in behandeling genomen"

steld men , maar tot op heden niet daadwerkelijk verholpen. De

verantwoordelijke functionarissen weigeren ook om inhoudelijk te

reageren op de vraag wat de status is van afhandeling van die melding,

ondanks bewijsmateriaal uit documenten van een veiligheidsregio kantoor.

Zo

is er een lange vuile-waslijst van situaties waarbij functionarissen

bewust apathisch voor plichtsverzuim kiezen, terwijl ze voor zichzelf

een intrigerende zelf-rechtvaardiging er op na houden die niet in lijn

is met wat officiële regels.

-} Als men eenmaal weet dat het struisvogelpolitiek spel gaande is binnen de ambtenarij, en er geen

toezichthouder of onderzoeksraad functionaris de noodzakelijke

handhaving consequenties aan "wil" verbinden om dat onderliggende

probleem daadwerkelijk structureel geheel op te lossen.

=}

Dan is het ook te duidelijk waarom er al vele jaren zelfs succesvolle

diefstal inbraken gebeuren bij veiligheidsregio locaties, en ook

digitale infiltratie maar blijft voortduren. En waarom bijvoorbeeld

organisaties zoals Waternet, Tennet of zelfs CTIVD, het alsmaar niet

voor elkaar krijgen om op z'n minst na al die jaren toch wel te gaan

"voldoen aan de beveiliging voorschriften".. met alle voorspelbare nare

incidenten gevolgen waar de media af en toe weer ontsteld over bericht

dat het scheef zit.

~~} Of.. is

dat "oorzaak van falend beleid" onderwerp voor De OVV nog een onderwerp

waar men vooral zelf nog een langdurig en kostbaar onderzoek naar zou

willen gaan doen, als men een nog dikker budget zou krijgen vanuit een

geldpotje van de bevolking/belastingbetalers ??

--

#Uw nadrukkelijke vraag:

De vraag "wie of wat u bent", dient in deze context dan ook niet relevant te zijn.

Het mag er immers niet toe doen wie er een melding of verzoek doet, het gaat alleen om de inhoud van het bericht.

~ Of het nu volledig gegrond en binnen

wet en regelgeving anoniem is; of door een toevallige voorbijganger; of

door een publiek bekende collega functionaris; of zelfs een vijandige

stroman uit een ver land; of een minderjarig geestelijk gehandicapt kind

dat baldadig een willekeurig nummer heeft gebeld.

Elke

melding dient serieus en adequaat in behandeling te worden genomen,

zonder die keuze afhankelijk te maken van de bron, dus "zonder aanzien des persoons".

Als

de ontvanger van een bericht op inhoud van het bericht bepaald dat er

spraken zou zijn van een niet relevant bericht, waar dan verder ook geen

actie op ondernomen zou moeten worden, dient ook dat toch even

teruggekoppeld te worden, natuurlijk. Het even laten weten van zo'n

keuze is immers in de digitale omgeving een kwestie van 3sec 'werk' door

een standaard reactie te laten versturen door een computer.

#Dat het "ongebruikelijk" is voor uw en uw collega's, zegt wellicht

meer over de gedistantieerde positie waarin men zich bevind dan over de

situatie zelf.

Bij een aantal andere organisaties die een

soortgelijke functie vervullen, is het gewoon dat er meldingen

binnenkomen waarbij de bronnen enige afstand houden van identificatie.

Maar dat is voor jou zeker geen nieuws ;-) " Nederlandse politie (1981 –

1997), het Openbaar Ministerie (1997 – 2017)"

* Er was recent ook een melding binnengekomen bij een

overheidsinstelling over dat men zwaar in overtreding is van een

specifieke wet, met ernstige nare gevolgen voor algemeen belang van de

bevolking. Men heeft er liever voor gekozen om die melding incl

bewijsmateriaal niet verder in behandeling te nemen, met als

zelf-rechtvaardiging: "Anonieme meldingen nemen wij niet in

behandeling."

Op de daarop volgende vraag waarom men zich ook niet wenst te houden aan de BIO,Wbni,VIRBI,AVG, .. , kwam alleen de reactie: "Wij hebben verder van niemand anders hier opmerkingen over gekregen." => Om vervolgens de koppen weer in het zand te laten steken.

Vermoed

dat er nu bij o.a. Ineke en Henk en Dick en Mark en Jeroen en .. ,

persoonlijk wat herkenning is binnen hun eigen eilandjes?

--

#Observatie:

De onderzoek Raad voor Veiligheid,

heeft als taak en opdracht om er voor zorg te dragen dat gemaakte fouten

niet eindeloos herhaald worden, toch?

Nu

lijkt het toch sterk op dat ook de OVV sleutelfiguren zelf vast zitten

een fundamenteel probleem wat de onderliggende oorzaak is van telkens

weer falende veiligheid diensten;procedures;beleid van de overheid?

Dus

we in de media blijven lezen over onderzoek rapporten na incidenten

waaruit telkens weer vooral naar voren komt dat het mis ging/gaat met

"de communicatie" zoals men dat dan zo ambtelijk verbloemt.

Notitie:

Men mag aannemen dat er ook bij het

OVV bestuur bekend is welke structurele beveiliging problemen er zijn

met de "BlackBerry Work" producten infra.

Als niet dan 'mag' een CISO(MinEZk) en NCSC/DTC(MinJenV) zijn/haar taak alsnog wat serieuzer gaan uitvoeren.

Ipso

Facto: Dat het een nogal merkwaardige is, om als OVV gekozen te hebben

om dergelijke beruchte producten toch te gebruiken. Ondanks dat er

voldoende prima alternatieven zijn om uit te kiezen, die wel

daadwerkelijk volledig voldoen aan de BIO & VIRBI doelstelling voor

borging van onze "veiligheid".

To: "Dam, Chris van" @onderzoeksraad.nl

Subject: Re: Intrigerende en destructieve situatie binnen 'security' en compliance structuur?

Ps.

Heb jij persoonlijk een beeld van hoe veel en welke

organisaties illegaal een 'security' certificaat gekocht hebben, zonder

daadwerkelijk te voldoen aan de wettelijke voorschriften en

certificering eisen?

Voor als het jou nog niet bekend was bij De OVV:

Ze

gebruikten in het begin een slinkse constructie die geloofwaardig te

rechtvaardigen leek. Maar na de aan NOREA verbonden certificerende

bedrijven wat jaren dat spel gespeeld hebben zonder dat er schuldigen

voor op de vingers getikt zijn door De Staats Toezichthouders die er

inmiddels lang en breed weet van hebben,

voelt men zich nu

zonder schaamte om de certificaten met een regendansje voor de show te

verkopen aan organisatie Directies/Besturen die zich evenmin schamen

voor het niet eens willen voldoen aan de logische risico management verplichtingen ter bescherming van ons allen.

Incl een aantal organisaties die deels onder BBN3 en/of BSL4 classificatie vallen!

From: info <info@onderzoeksraad.nl>

Subject: RE: Intrigerende en destructieve situatie binnen 'security' en compliance structuur?

Date: Nov 2023

Beste Anna,

Nogmaals dank voor uw mails.

Uw signalen over “een omvangrijke misstand” is echter zo breed (“een aantal prominente BVA’s en CISO’s van ministeries”) en abstract (“staatsveiligheid structureel ondermijnen, zich schuldig maken aan illegale activiteiten als gevolg van belangenverstrengelingen”) dat de Onderzoeksraad ervoor kiest hier niet verder op in te gaan.

Bovenal, het feit dat u spreekt van

misstanden, illegale activiteiten, belangenverstrengeling, intrigerende

en destructieve situatie, bewijsmateriaal etc. geeft ons de indruk dat

uw signalen bij de Onderzoeksraad niet aan het goede adres zijn en u

zich beter tot andere (opsporings)instanties kunt richten, wij kunnen u

hier niet mee van dienst zijn.

De Onderzoeksraad is

gericht op het leren om herhaling voor toekomstige situaties te

voorkomen en zodoende veiligheidswinst te creëren. Kwaadwillende

intenties vallen hier dus per definitie niet onder.

Daarnaast gaf u aan dat er bij de Onderzoeksraad zelf ook 2 veiligheidskwesties aan de orde zijn. Op de eerste plaats zou het pdf rapport overzicht opvolging aanbevelingen aan de Staten-Generaal uit 2023 vertrouwelijke informatie over de beveiligingsstructuur van de Onderzoeksraad bevatten waarmee derden toegang zouden kunnen krijgen tot de kernsystemen van de organisatie zonder dat dit opgemerkt kan worden. Wij hebben dit uitvoering laten checken maar geen enkele indicatie gekregen dat er sprake zou zijn van een dergelijke kwetsbaarheid.

Op de tweede plaats merkte u op dat

de Onderzoeksraad geen Responsible Disclosure Procedure op zijn website

heeft staan. Op dit punt heeft u gelijk en wij ondernemen hier actie

op. Binnenkort zal op onze website een RDP staan.

We hopen u hiermee voldoende te hebben geïnformeerd.

Met vriendelijke groet,

Onderzoeksraad voor Veiligheid

To: info <info@onderzoeksraad.nl>, "Dam, Chris van" <c.vandam@onderzoeksraad.nl>

Cc: "Kuiper, Ineke" <Ineke.Kuiper@acoi.nl>, feedback@rekenkamer.nl, Erik <erik.verwiel@volkskrant.nl>

Subject: Re: Intrigerende en destructieve situatie binnen 'security' en compliance structuur Onderzoeksraad voor Veiligheid?

Date: Nov 2023

Beste Chris,

Intrigerende is, dat er aangegeven is dat er een zeer ernstig

structureel onveiligheid probleem rondom de Nederlandse Vitale Infra,

eenvoudig door uw organisatie verholpen kan woorden

om zo doende ook incidenten te "voorkomen" die al wat jaren te regelmatig blijven gebeuren,

maar

de OVV 'raadsleden' er klaarblijkelijk liever voor kiezen om het niet

eens in behandeling te willen nemen om er op z'n minst wellicht wat van

te kunnen bijleren.

Om bijvoorbeeld de digitale inbraken in Vitale infra partijen zoals

RijksWaterStaat en TenneT en Waternet/Oasen en Veiligheid-regio's en ...

, wel naar behoren te gaan voorkomen,

die nu al geruime tijd gaande zijn omdat men de structurele gaten al vele jaren lang niet daadwerkelijk sluit,

als

gevolg van een disfunctionele BIO beleid en zekere onwil om toe te

geven dat er ernstige fouten gemaakt worden door specifieke

functionarissen.

8) Daarnaast is er niet aangegeven dat er geen RDP tekst op een

website zou staan(dat is blijkbaar de eigen conclusie van jullie

zogenaamde ''CISO''?).. Maar is er wel aangegeven dat ook uw organisatie

zich aan de BIO dient te houden en dus meldingen over tekortkomingen op

een degelijke wijze in behandeling te nemen binnen een specifieke tijd.

En dat dat niet gebeurt.. dus de OVV in overtreding is en het slechte

voorbeeld geeft richting de instellingen wiens veiligheid men als OVV

beweerd te willen verbeteren.

9) Ook die bevreemdende opmerking over dat er geen probleem zou zijn met de lekkende interne informatie in .pdf meta data, geeft aan dat men blijkbaar zich niet bewust is van welke waarde die informatie heeft voor hackers en spionage, en welke classificatie regels er actief zouden moeten zijn over welke info/data er wel/niet naar "buiten" mag gaan en waarom.

10) Daarnaast lijkt u gemakshalve de zeer specifieke en

gedetailleerde informatie over de (alg bekende) ernstige kwetsbaarheid

van jullie interne core communicatie server, maar geheel te negeren door

er verder niet op in te willen gaan en er over te zwijgen.

Daarmee

ook te laten blijken dat er foute keuzes gemaakt zijn door wat producten

te kiezen die berucht zijn vanwege eindeloze security problemen,

terwijl er genoeg prima alternatieven beschikbaar zijn die wel voldoen

aan de BIO en dergelijke security voorschriften. Het lijkt er op dat

door dat uw eigen organisatie die foute keuze gemaakt heeft, men het nu

als Taboe onderwerp ziet om daar überhaupt nog een oplossing voor te

willen realiseren?

Ipso facto: kop in het zand te steken, en te

''gedogen'' dat ongeautoriseerde buitenstaanders toegang (kunnen) hebben

tot interne systemen waar ook informatie doorheen gaat dat onder BBN2

classificatie valt.

13) Daarbij het intrigerende feit dat u er liever voor kiest om

binnen de eigen org-structuur wat functionarissen hun 'mening' te vragen

over evt kwetsbaarheden, en die natuurlijk zelf vinden dat alles

volgens henzelf wel op orde zou zijn (wij van WC-Eend adviseren ..), en

vooral niet op de details in "willen" gaan met mensen buiten de eigen

hoge muren.

Vooral ook niet meer info willen over wat er dan volgens externen mis zou zijn.

Die

manier van struisvogelpolitiek is typerend voor het beschreven

onderliggende oorzaak probleem, en ook telkens weer door journalisten en

onderzoeken beschreven als de oorzaak voor incidenten die eenvoudig

voorkomen hadden kunnen worden, als.. de ambtenaren wel bereidwillig

zouden zijn om met kritiek op de status quo om te willen gaan.

? Neem aan dat zo'n situatie zelfs u zou doen denken aan "De nieuwe kleren van de keizer" van H.C. Andersen uit 1837. Waarbij uw eigen 'kleermakers' u maar al te graag bevestigen dat alles wel op orde zou zijn, ..terwijl een ieder van buiten kan zien & verifiëren dat de OVV o.a. in overtreding is van de BIO en wat andere verplichtingen.

Wat daarbij pijnlijk duidelijk blijkt, is De stugge Onwil om staatsveiligheid problemen aan te willen kaarten als OVV'rs.

Zelfs

als een snr security officer met toegang tot BBN2/BBN3 documentatie en

vele jaren inzicht in wat er daadwerkelijk gaande is op de interne

werkvloeren, meldingen doet over e.e.a.

Ergo: Men als OVV en ACOI en

RDI en ILT en AP en ADR en AR bestuurders liever vanuit de Ivoren Toren

af en toe een halfbakken rapportje publiceert waarbij de schuldige

(CISO's & CIO's & SG's) collega ambtenaren de hand boven 't

hoofd gehouden blijkt te worden. :~( =>

"www.p-direkt.nl/informatie-rijkspersoneel-2020/rechten-en-regels/

integriteit/integriteitsbeleid/integriteitsschendingen"

Ps: Mark van de AR heeft tenminste in een publicatie in 2020

alsnog even eerlijk toegegeven dat zijn organisatie inderdaad ook NIET

voldoet aan de BIO enz. Na een stevig woordje met hem gesproken te

hebben over publiek zichtbare overtredingen en basis security-issues

binnen de AR zelf, en zijn aanvankelijke stellige ontkenning van de

feiten.

Maar helaas nu jaren later, eind 2023, nog steeds zijn/hun

eigen zaakjes niet naar behoren op orde maakt omdat ook hij weigert om

wat eerder gemaakt foute keuzes alsnog te gaan corrigeren.

** Maar volgens u is Alles dus piekfijn op orde binnen de Onderzoeksraad Voor Veiligheid eigen beveiliging en compliance.

Dan

heeft u (Chris) er vast ook geen enkel bezwaar tegen en moedigt u het

ten zeerste aan, als (volgens RDP) er nu volledige publicatie plaatsvind

van alle security gebreken en overtredingen van BIO en AVG enz.

> We hopen u hiermee voldoende te hebben geïnformeerd.

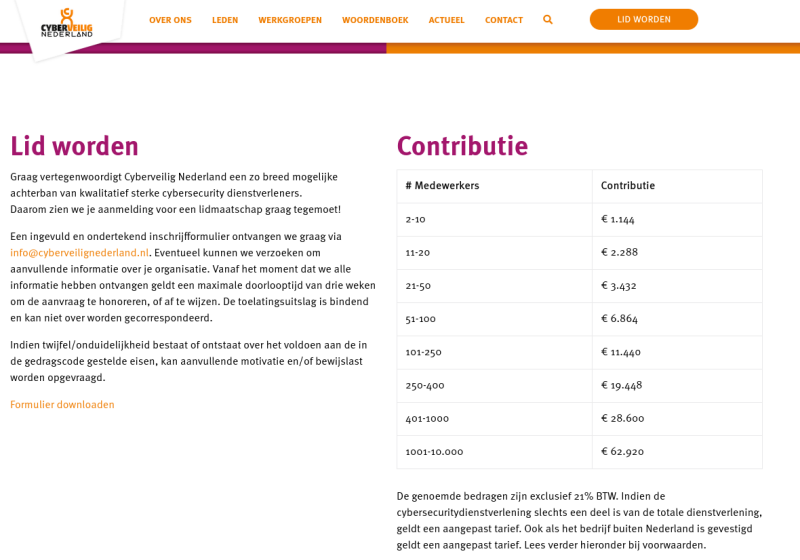

"Cyberveilig Nederland is dé belangenorganisatie voor cybersecurity bedrijven in Nederland."