Nov 2023

To: Jaap van Dissel @rivm.nl

Subject: Re: Intrigerende Security officer rol bij RIVM ?

Beste Jaap van Dissel,

Even een wat bijdehante met de deur in huis vallen, type vraag.

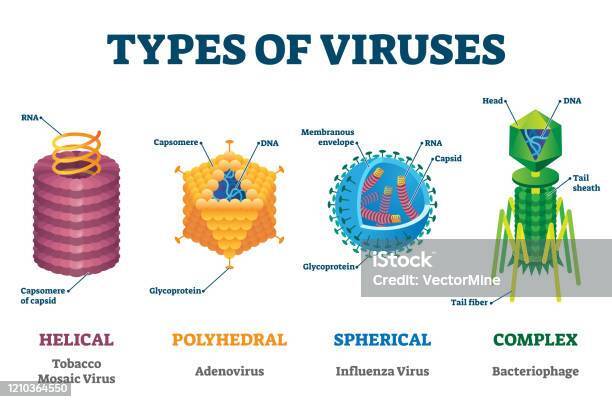

Jij

bent bekend met de term BSL4, en hebt neem ik aan ook een beeld bij wat

het voor rijks risico management betekend als de beveiliging van een

actieve BSL4 lab locatie niet op orde is?

Vermoed dat je geen diepgaand inzicht hebt in hoe de beveiliging van

RIVM eigen infra er daadwerkelijk bij staat laat staan wat de situatie

is bij andere organisaties die BSL labs hebben. Maar misschien weet je

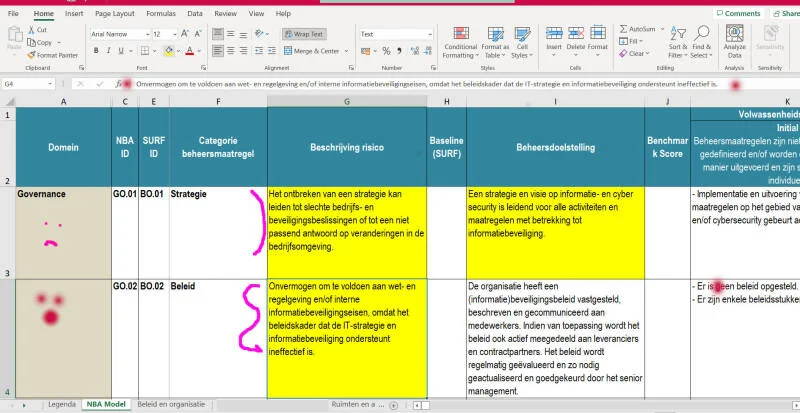

wel dat RIVM zelf na al die jaren nog steeds niet voldoet aan BIO, VIRBI

en dergelijke wettelijke verplichtingen waar van toepassing. Met als

inherent gevolg dat er een soort 'speeltuin' is door ICT waar de CISO's

en ISO's na al die jaren nog steeds geen grip op kunnen/willen krijgen

als gevolg van een Catch-22 in de positionering van die functies binnen

de organisatiestructuur.

Daaruit vloeit dan weer een breed spectrum

van publiek zichtbare kwetsbaarheden en informatie lekkages, waarbij

RIVM zelfs niet meer volledig in staat is om het te detecteren of/(als!)

er ongewenst netwerk bezoek is in wat systemen die geheime informatie

verwerken/bevatten.

Lang verhaal kort; er is een zeer ernstige misstand dat tot taboe

onderwerp gemaakt is door een aantal kopstukken die liever aan

struisvogelpolitiek doen dan zelf verantwoordelijkheid voor nodige

handhaving acties op zich te willen nemen.

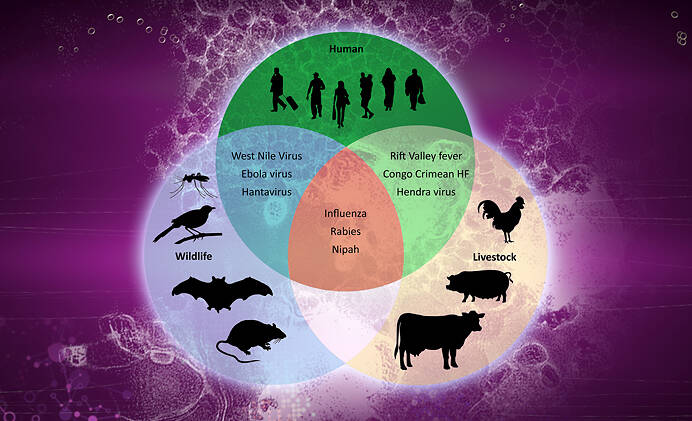

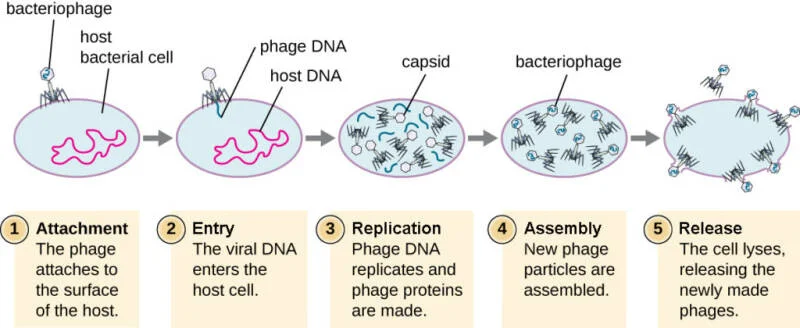

Een van de gevolgen is

dat o.a. onbekende onbevoegden (remote) toegang hebben tot systemen die

fysieke toegang tot BSL4 restricted areas moeten beschermen, en ook

toegang tot de infra systemen die o.a. de ventilatie en filter en

detectie systemen besturen. Daarnaast word er bewust nalatig omgegaan

met controle op wie er fysiek toegang hebben tot delen van de

infrastructuur.

Alleen al het feit dat het illegaal

toegelaten/gedoogd is dat dergelijke High-Risk BSL4/BBN3 infra

onderdelen maar zonder blikken of blozen aan het publieke internet

gekoppeld zijn, zonder überhaupt rekening te willen houden met

verplichte beveiligingsmaatregelen en Safeguard procedures, spreekt al

boekdelen over een falend ivoren toren beleid?

Als jij persoonlijk het informeel over het onderwerp wil hebben, met daarbij de toezegging dat je ook pro-actief gaat "zorgen" dat de misstand (zeer eenvoudig) z.s.m. effectief verholpen gaat worden?Dan kan ik je de nodige informatie aanreiken, onder voorbehoud dat je ook gedegen bescherming gaat regelen tegen venijnige represailles van een aantal functionarissen die van zich af kunnen gaan bijten als bewijsmateriaal op tafel komt waaruit te concluderen is dat zij naast ernstige integriteitsschendingen en plichtsverzuim zich ook schuldig maken aan ondermijning van onze staatsveiligheid als gevolg van persoonlijke (financiële) belangenverstrengelingen. Maar die spelers in het debacle kunnen ook buiten beeld gehouden worden, door een millennia oude tactiek te gebruiken waarbij het verhelpen van het beveiligingsprobleem op zich in een iets andere context geplaatst word buiten hun reikwijdte.

Het gaat puur en alleen om het z.s.m. verhelpen van dat nijpende probleem om heftige bio-infectie en spionage incidenten te voorkomen,

zonder enige commerciële/financiële belangenverstrengelingen.

Mocht

ook jij er persoonlijk liever voor kiezen om het onderwerp niet zelf op

te pakken, dan kan dit bericht wellicht even via een printer op stuk zwart

papier vastgelegd worden en ingelijst aan een RIVM ontvangstruimte muur

gehangen. Voor als er een major infection incident komt dat eenvoudig

volledig voorkomen had moeten zijn, maar er dan weer een kopstuk een

P.R. tekst uit zoals: "een zeer

betreurenswaardige situatie, maar Wir haben es nicht gewußt dat de

beveiliging niet op orde was, bla.. bla.. geen actieve herinnering aan,

bla.. bla.. m'n voorganger, bla.. bla.., enz."

Je merkt wellicht aan het sarcasme vanuit welke hoek dit verzoek komt.

--

www.werkenvoornederland.nl/vacatures/information-security-officer-RIVM-2023-0194

--

www.rivm.nl/over-het-rivm/organisatie/r-rob-haan

nl.linkedin.com/in/steven-lambregts

nl.linkedin.com/in/thijsmes

** nl.linkedin.com/in/kassenaar [Eva Kassenaar, Chief Information Security Officer]

..

At 07:22 CET, Sandra Haaksman @ RIVM did look at your email.

# /O=RIVM/OU=FYDIBOHF23SPDLT/CN=XD454CACB3A54958AAA8F6A5654BAF2X-HAAKSM@Exchange-Server-2016 CU23,Aug23SUv2 ((*vulnerable))]

But didn't write:

>

> This message may contain information that is intended for you.

>

If you are the addressee or if this message was not sent to you by

mistake, you are requested to inform the sender and enjoy the message.

> RIVM accepts full liability for damage of any kind resulting from the risks inherent in the incorrect* electronic transmission of messages.

>

> www.rivm.nl Committed to health and sustainability ?

cipher=TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

X-MS-Exchange-Organization-AuthSource: rivm-exmbx-w16p.alt.rivm.nl / rivm-exmbx-w13p.alt.rivm.nl / ...

X-MS-Exchange-Organization-AuthAs: Internal

X-MS-Exchange-Organization-AuthMechanism: 03

X-MS-Exchange-Organization-MessageSource: StoreDriver

X-MS-Exchange-Organization-FromEntityHeader: Hosted

X-MS-Exchange-Organization-Rules-Execution-History: ..................

etc,,

To: j.stock@interpol.int\

Dear Jürgen,

I have a rhetorical question about __why__

international cyber-crime and espionage seems to be 'tolerated' by many

government departments in various countries,

in relation to

unauthorised access to state infrastructure and access to (partly

highly-) classified information like access to ongoing full dossiers on

criminals which are compiled between police and courts and state

Prosecutor office. Or full documentation on how physical security

systems (for instance police stations and military and BSL4 and NATO

sites) are setup and how they can be controlled(disabled) remotely via

public internet links.

I've been a senior security officer for a

long time now, and have seen too many cases the past 2 decades whereby

govt and vital infra systems are deliberately "back-doored" or "made

vulnerable" to allow unauthorised people to also have remote access

without it even being logged/registered that such access has happened.

I've

had chats with many CISO's and Secretary-General and high-ranking

military type of functionaries about it in various countries the past

few years.

b) Most try a straight-faced denial of the status quo

even when hard evidence is on the table. And then make it a harsh Taboo

subject.

c) A few of them confess in confidence that they are forced

to play along, some of those even left their very well paid position

soon after being confronted with the fact that people like operational

security officers (incl. external ones) can simply actually see what is

specifically going on, ..even when the "logging" has been disabled or

circumvented.

What also makes me wonder a bit, is the fact

that Interpol.int data and infra protection seems to be lacking on

actual "enforcement" of a few fundamental essential security principles.

In other words; there seems to be a blind trust relationship with

several service providers (like COLT & Keppel Corporation/M1 &

Jaguar Network/Free Pro, and Microsoft and a few others).

Whereby a

CISO is willing to 'trust' the sales talk stated on papers without

hands-on verification of the actual status quo. A CISO seems also

allowing some odd choices which contradict policies and regulations. As

an inherent result, there is data-leakage going on and several systems

are vulnerable to unnoticed unauthorised access. :(

And what

makes me wonder even more, is that several 'security' people who work

for/with Interpol seem to feed rather sensitive information about

Interpol to criminals and all espionage organisations.

We all of course know that even just mentioning such things is a catch-22 wasps-nest situation.

But i really hope that you are personally interested in having an open minded informal chat about it all?

Maybe something to chat about some day.. when you happen to visit Europol or Interpol NCB Netherlands office in The Hague,

Or if you feel like arranging something in Lyon on a nice day to go for a walk together to chat informally about such things.

If

i don't hear back from you, then i will assume that Interpol's

leadership is fully aware about the publicly visible level of lack of

structural security implementation enforcement, and various data-leaks

issues, whereby leadership prefers to leave it all as it is.

But i do hope that it's a subject that can be talked about to resolve some ongoing serious state's security undermining issues.

Wir können es auch auf Deutsch weiter besprechen.

Med vennlig hilsen , Mit freundlichen Grüßen

......

--

^ www.interpol.int/content/download/16109/file/cisos-under-the-spotlight-security-whitepaper%20F.pdf

# 18Y1344 E DVI_Guide.pdf

# pid="3" name="InterpolClassification":INTERPOL CONFIDENTIAL! :D5CDD505-2E9C-101B-9397-08002B2CF9AE

# A535F6C0.dotm ->

# https://www.interpol.int/en/Media/Documents/General-Assembly?limit=100&page=1

@ fr.linkedin.com/in/sebastien-thibaud

@ linkedin.com/in/polly-copeman-076b2574

@ linkedin.com/in/benoit-poletti-lux

@ ...

* www.interpol.int/failover/failover-waf.html

* ws.interpol.int/vdesk/login.php3

* ifsap.interpol.int/authsw/?gtwname=lpfportal

* ecure-idpa.interpol.int/pxpadmin/html/pxpdomains.html?authPolicyId=1>wname=localhost

* cyber-emea.interpol.int | ETag: "5a309-5287ff5d6b580"

* idm.aw.interpol.int/cas/

** vdi3.aw.interpol.int

** awadmin.interpol.int/AirWatch/default.aspx

** vpbhawidm101.aw.interpol.int /SAAS/

** 213.41.17.171 [*]

etc..

etc...